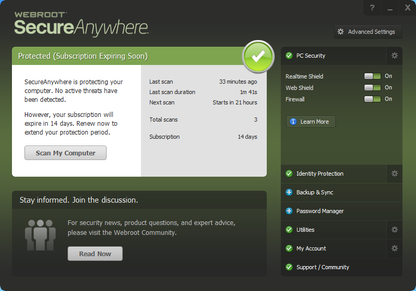

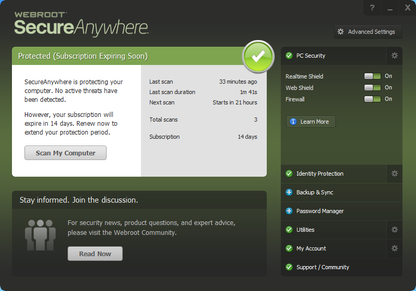

Sean todos bienvenidos a otra revisión de Mauer geek hoy. Vamos a echar un vistazo a Webroot SecureAnywhere. Esto es lo que bruta producto insignia y es una solución anti-malware totalmente basado en la nube. Ha sido un tiempo, desde que he echado un vistazo a las raíces de la web, así que pensé que hoy sería un buen día para hacerlo si nos sumergimos en el producto, cuando echamos un vistazo a su interfaz de usuario y su usabilidad, realmente no me gusta esta interfaz de usuario creo que es estrecho I, no me gusta el hecho de que los botones son pequeños y que el texto es pequeño y siento que puede ser generalmente confuso para un usuario cotidiano para navegar y encontrar lo que necesitan encontrar.

Pero, de nuevo, es una cuestión de preferencia, pero ese es sólo mi veredicto sobre la usabilidad y la interfaz de usuario en su pestaña de Configuración Avanzada. Realmente no tienes muchas opciones. Sólo puedes activar y desactivar cosas. No hay realmente, ¡no! Sabes manera de ajustar la configuración aparte de eso. También tienen esta cosa CAPTCHA aquí que cuando cambias la configuración quiere que introduzcas un CAPTCHA I. Supongo que es para evitar que el malware desactive el producto, por lo que es una especie de autoprotección.

También puedes desactivar el escudo en tiempo real a escudo web en el firewall desde la interfaz principal para acceder a ajustes específicos. Aquí tienes debajo de la pequeña rueda dentada. Así que bajo la seguridad del PC tenemos el escaneo de tu ordenador o puedes iniciar un escaneo aquí. El escaneo personalizado aquí abajo puede ver las conexiones activas bajo el firewall y encender y apagar el firewall y apagar los diferentes escudos.

Pero, en realidad, no hay ningún ajuste real del cortafuegos, sólo está activado o desactivado, incluso en la configuración avanzada. Aquí, no hay mucho. Puedes hacer con el firewall así que lo que encuentro es algo molesto, me gustaría que tuvieran más opciones. La protección de la identidad, básicamente, le impide ser víctima de sitios web de phishing y diferentes formas de robo de identidad. Además, tienes la aplicación. La protección aquí básicamente bloquea las aplicaciones de la extracción de sus datos. Sin tu conocimiento, entonces tienes tus utilidades aquí abajo: diferentes herramientas anti-malware, tus informes y tu control del sistema.

Aquí tenemos el control de los procesos activos y una caja de arena en la que se pueden iniciar programas sospechosos. Usted puede controlar los procesos activos, permitir que el bloque o supervisar la última vez. He probado, seguro en cualquier lugar. No entendí muy bien cómo funcionaba el control de procesos activos. Bueno, investigué un poco y supuestamente, si el programa es desconocido, es monitoreado por secure anywhere y cualquier cambio que haga lo revierte, lo cual es muy interesante. Mi única pregunta a eso es que cuando liberan una firma, revierte el cambio.

Si es, si se sabe que es un malware o lo hace basándose en el veredicto del programa o su comportamiento, así que no estoy muy seguro de eso, pero veremos al menos si el ransomware entra en el sistema. Dudo mucho que sea capaz de revertir esos cambios, pero ya sabes que está por ver. Si echamos un vistazo a su uso de la memoria, es bastante ligero en el sistema, que es de esperar para nuestra solución anti-malware basada en la nube, así que no hay problemas allí. Como siempre, tenemos algunas URLs maliciosas. Así que vamos a seguir adelante y empezar a ejecutar estos y ver lo bien que la raíz web puede protegernos. Así que vamos a seguir adelante y empezar a ejecutar algunos de estos aquí es, nuestra primera aplicación, punto DLL, exe.

Bueno, eso parece que fue capturado, sí malware genérico y ha sido bloqueado por la raíz web. Así que quiere que lo limpie. Eso es detectado probablemente quiere que inicie un escaneo. No voy a hacer eso ahora, ya que bloqueó el malware. Así que no hay problema ahora que no se ejecuta. Aquí está nuestro siguiente enlace uh extraño. Intentemos esto de nuevo, por alguna razón este no funciona, así que procederemos con nuestro siguiente enlace raro.

¡Espera un segundo! ¿Por qué está actuando así? Es raro espera un segundo ok, así que este sitio web aquí fue bloqueado por la raíz web. Voy a intentar el siguiente tuve que reiniciar el navegador. Por alguna razón estaba actuando de forma extraña. Así que vamos a probar este. Este también está bloqueado por su filtro de webs. Así que vamos tres de tres. Hasta ahora, vamos a probar este punto exe de coque que también está bloqueado.

Todo ese se está cargando. Probaremos el siguiente enlace de malware del que se encarga el Filtro Web. Bien, este parece haber sido detectado también por su escáner de archivos como una carga troyana.

Dot, exe nope, cuidado por el filtro del blog no pasa este también es cuidado por el filtro web ese aparentemente era un troyano dropper y está fuera de aquí. Bien, este se carga. Este pasa su filtro web, pero el filtro de pantalla inteligente parece querer meterse en el camino, pero ha sido detectado por la raíz web, así como un troyano, así que no hay problema allí. No se ejecutaría de todos modos. Este parece ser una especie de sitio web de phishing, lo cual es un poco triste. No lo detectó porque tienen un filtro de phishing y no lo detectó. Parece una especie de correo electrónico, un sitio web de phishing y es un poco raro que le lleve un tiempo atraparlo.

No sé si analiza el sitio web o lo que pasó allí. Al final lo bloqueó, pero tardó un minuto en hacerlo. De todas formas vamos a probar este último enlace aquí murieron las llaves. Exe, bloquea el sitio web, es un host conocido y malicioso. Puede que el archivo no estuviera allí, pero sí detectó hosts maliciosos. Así que lo contaré como un bloqueo, es un poco raro, parece que está dejando que algunos de los archivos se carguen, aunque el filtro web dice que lo ha bloqueado. Pero no hace falta decir que bloqueó todos los sitios web y voy a contarlo como una hoja limpia, porque no hubo malware que se cargara en la memoria, así que no voy a hacer un análisis de segunda opinión porque estoy seguro de que la máquina está limpia, no noté ningún tipo de comportamiento malicioso y no se permitió que ningún malware se cargara en la memoria.

Así que voy a coger mi paquete de malware, voy a desactivar Webroot por un minuto, para que podamos coger el paquete de malware y pegarlo en el escritorio. Y luego vamos a ver cuál es su tasa de detección general, así como su capacidad para bloquear el malware desconocido.

Así que voy a volver, así que tenemos nuestra carpeta de malware aquí con 741 huéspedes no invitados como de costumbre, así que vamos a escanear esta carpeta con Webroot y luego voy a estar de vuelta con los resultados. He desactivado su pequeña protección en tiempo real temporalmente. Sólo para que podamos hacer el escaneo y hacerlo un poco más rápido, así que volveré bien, así que Webroot ha terminado de escanear.

Vamos a limpiar estos archivos y a eliminar las amenazas, y volveré cuando termine de hacerlo. Bien, Webroot ha terminado de escanear y nos quedan trescientos veintitrés elementos para una tasa de detección general. Empezamos con 741 – 323 para 18 de 741 56 4% en el ámbito de lo terriblemente horrible. Como quieras llamarlo, es malo. No es una buena tasa de detección en absoluto y sé que la mayoría de estos archivos son maliciosos.

No todos y cada uno de ellos son maliciosos, pero son muchas las muestras que no detectó. Hizo un nuevo escaneo y dijo que todo estaba limpio y luego cambié el nombre del escudo en tiempo real e hice otro escaneo y todavía dijo que estaba limpio. Así que esa es el área de detección, que va a conseguir de todos modos traje hitman pro y Ximena en el sistema para hacer el componente de día cero para que no tenga que hacerlo más tarde. Así que vamos a ejecutar algunos de estos. Así que vamos a traer el administrador de tareas. Así que podemos ver el malware en la memoria y vamos a seguir adelante y empezar a ejecutar algunos de estos ok, por lo que hizo la captura de este. Cuando intenté ejecutarlo, identificó la amenaza y la eliminó, así que no sé si el escudo en tiempo real detecta más malware.

Ese está haciendo algo en la memoria. Voy a hacer este bien, por lo que permite ver. El archivo está tratando de conectarse a Internet. No es de confianza. Así que vamos a bloquear que está tratando de parece que está tratando de descargar más malware, aunque sólo sigue tratando. Así que vamos a ver qué pasa. Se está masticando lejos en la CPU allí, pero se estrelló probablemente porque no podía descargar cualquier malware y lo detecta como un troyano y actualización de Windows, punto exe.

En realidad, parece que tenemos algunas otras cosas maliciosas en la memoria allí, pero parece que se deshizo del malware que estaba en la memoria, bien.

Así que vamos a seguir adelante aquí, hay otro archivo malicioso que acabo de ejecutar y abrió el navegador por alguna razón. No sé por qué estoy eligiendo estos al azar por el camino sí, como podemos ver, tenemos algunas cosas raras en la memoria aquí: aquí hay otro tratando de conectarse a Internet lo bloqueará. Así que tenemos en marcha aquí. Este también está tratando de conectarse a Internet, este extraño ejecutable en la memoria, y tenemos algunas cosas que se crean aquí. Parece que tenemos algo de ransomware aquí: porque estoy, viendo algún tipo raro de comportamiento de ransomware y el sistema está ahora bloqueado, es muy lento para responder sí.

Definitivamente tenemos algunas cosas maliciosas pasando aquí. Así que voy a dejar que esta máquina funcione durante un minuto, vamos a ver lo que sucede así. Dame un segundo, así que he dejado que el sistema se ejecute durante un minuto y parece que cualquier tipo de ransomware no ha tenido ningún efecto. No encriptó nada en el escritorio como este archivo de texto aquí, abrí el control de proceso activo y tenemos algo que parece ser malware aquí en la memoria, pero Webroot está monitoreando el malware. Sin embargo, no estoy del todo convencido de que esté restringiendo el programa, pero sí, ha detectado el malware aquí en la memoria y lo está monitorizando, así que cualquier cambio que haga.

Esperemos que sea capaz de revertir de todos modos dice que ha detectado una amenaza, todavía está escaneando en atascado en el 46%. Ha estado en el 46% durante mucho tiempo, así que no sé si está escaneando todo el sistema, pero ha detectado una amenaza activa en el sistema, así que voy a dejar que escanee, voy a seguir ejecutando algunos de estos, aunque tenemos algunos archivos que están siendo sus cambios aquí en esta carpeta, pero de todos modos. Vamos a continuar. Aquí hay otro proceso malicioso que acabo de ejecutar así que voy a ejecutar algunos más de estos, y luego vamos a llamarlo un día.

Parece que tenemos algunas cosas en el fondo, ver lo que tenemos aquí, cualquier tipo de basura de carga. Muy bien uno va a dejar que esta máquina se ejecute durante un minuto y luego vamos a hacer una piel con zamana y golpear. Mi pro creo que he corrido lo suficiente de estos. Ahora, donde podemos estar satisfechos, así que de todos modos voy a estar de vuelta aquí en un minuto. Bueno, así que sólo quería mostrar a todos. Esto. El sistema básicamente ha dejado de responder por completo en mí, así que estoy muy seguro de que este sistema está muy infectado, estoy, no confía en que Webroot está haciendo nada acerca de esos procesos.

Parece que el sistema está altamente infectado, así que voy a, tratar de restablecer la máquina virtual y luego ver si puedo escanear con hitman pro y zamana, así que voy a estar de vuelta. Ok, entonces quería mostrar a todos esto y pueden pensar. Bueno, ¿qué es la pantalla de inicio de sesión? Bueno, lo raro es que estas dos cuentas de usuario de aquí. No estaban aquí antes de esta es la única cuenta de usuario que tenía, que era mi cuenta de geek de malware en la máquina virtual. Estos dos fueron creados maliciosamente, estos no son míos. Así que es muy extraño que quería mostrar a todos que parece que el sistema está mal infectado y parece que mi mi resolución se ha cambiado también, porque esta es una resolución muy extraña.

Así que esto no es mi hacer así. De todos modos voy a hacer un escaneo con hitman pro y Ximena si puedo y vamos a averiguar qué es exactamente lo que está pasando en esta máquina, así que hay amana. Finalmente, así que voy a escanear con ambos y volveré con los resultados. Ooh bien, yo estaba reiniciando el video, y esto es lo que pasó. Tenemos algún tipo de infección de ransomware aquí. Estaba reiniciando el video para mostrarles que la cuenta que estoy usando mi cuenta de mallory en la máquina virtual había sido cambiada de un administrador a un usuario estándar.

No lo hice yo, no sé si Wenzhou lo ha cambiado, dudo mucho que Windows lo haya cambiado y esto haya aparecido, como has visto, tenemos algún tipo de ransomware aquí.

Yo, no sé si esto es un bloqueador de pantalla o si realmente encriptó nuestros archivos, estoy, no estoy seguro de que no puedo decir así que esto puede ser algún tipo de pantalla Locker. Así que permítanme tratar de conseguir alrededor de ella y si tengo que yo, tratar de ir en modo seguro y ver lo que tenemos aquí. Así que voy a estar de vuelta. Ok, así que hice un poco más de investigación y I. Miró a esta actualización de administrador, punto exe esto fue creado por algún tipo de proceso malicioso.

Definitivamente no fue creado por mí y sé que es un hecho. Este no fue creado por mí. Ninguno de estos fue creado por mí. Mi cuenta de geek de malware se ha cambiado de un administrador a un usuario estándar, por lo que no era capaz de escanear con hitman pro o zamana en modo seguro, porque la máquina está tan mal infectado que estos. Ese modo seguro no funciona correctamente. Tenemos cosas que se cargan en modo seguro. Seguimos teniendo malware funcionando en modo seguro, así que voy a terminar esta revisión.

La máquina está de vuelta a su resolución estándar, pero me parece que no puede obtener zamana o hitman pro para ejecutar correctamente, por lo que puedo hacer una exploración, así que voy a tratar una vez más aquí en el modo de usuario estándar, y luego vamos a terminar esta revisión si no puedo conseguir que escanear así que voy a estar de vuelta bien, así que vamos a tipo de terminar esta revisión. Esta es una especie de ransomware del FBI de aplicación de la ley ransomware.

No parece cifrar los archivos, pero es una especie de pantalla persistente, Locker y no voy a seguir tratando de luchar contra esta cosa. Creo que esta máquina está muy infectada y por eso voy a terminar esta revisión ahora. Así que mis pensamientos generales sobre Webroot bien, los resultados hablan por sí mismos, estoy, no confía en este producto en absoluto. Es un completo fracaso. Ha fallado totalmente en esta prueba y si su componente de día cero funciona como he leído que funciona. Si invierte los cambios, es una forma extraña de trabajar, no veo que este producto pueda cumplir con las promesas, porque me refiero a screen Locker, que es realmente persistente y molesto, y esto va a apagar a un usuario regular inmediatamente.

No van a saber qué hacer con esto en absoluto. No van a, saber cómo manejar esto entiendo. Esto puede ser un casillero de pantalla genérico, pero esto sólo va a usted sabe. Los conozco, así que no confío en este producto en absoluto. Estoy bastante seguro de que esta máquina está muy infectada. También creo que hay algún tipo de virus de parches aquí, porque estoy, viendo ciertos iconos como el icono de hitman pro parece haber sido modificado, así que creo que hay algún tipo de virus de parches aquí también, aunque no puedo probarlo porque este ransomware del FBI sigue apareciendo.

Así que lo que voy a tratar de hacer es desactivar el elemento de inicio, porque probablemente hay un elemento de inicio relacionados con este ransomware y ver si puedo hacer eso, porque yo realmente quiero averiguar lo que está en este sistema. Sólo para mostrar a ustedes, así que voy a tratar de que, pero a partir de ahora, esto es un fracaso total. Así que lo añadiré al final del vídeo, si consigo que escanee y cargue. Si no, este será el resultado, así que de todas formas volveré al final del vídeo. Si es así, pero si no, es un completo fracaso. Así que voy a hablar con ustedes pronto, gracias por ver, ok, así que creo que he descubierto lo que ha sucedido en términos de esto.

Estas tres cuentas aquí creo que esto es algún tipo de efecto de ransomware, yo, creo que está relacionado con esa mierda de ransomware del FBI pantalla Locker, que está en el en el modo de usuario estándar, porque esta es una cuenta protegida por contraseña. Esta es también una cuenta protegida por contraseña y, por supuesto tenemos el malware estándar, cuenta geek que fue creado por mí. Lo interesante es: es que ambas son cuentas de usuario estándar, mi cuenta y la cuenta de administrador entre comillas son ambas cuentas de usuario estándar, lo que significa que no podemos acceder a los privilegios de administrador en la máquina y nunca he visto esto antes.

Esto parece una especie de pantalla, locker o autoprotección, para que no se pueda deshabilitar el elemento de inicio e incluso hitman pro no se ejecuta por no tener privilegios de administrador.

Así que esto parece algunos como algún tipo de protección celular ransomware que ha sido que ha modificado el sistema y creado una cuenta de administrador y cambiar estos dos a las cuentas de usuario estándar este sólo por la contraseña desbloquear PC y me hace creer que es algún tipo de ransomware. Así que sólo quería añadir que en el final del video, para ustedes, porque nunca he visto esto antes de que es muy interesante cómo funciona ese ransomware así, como yo, dijo que es un completo fracaso.

No lo hizo bien en absoluto. Hizo un buen trabajo en el acto de prevención de intrusiones de malware, pero cuando se trata de malware de día cero y la tasa de detección general, es un fracaso total. Así que, de nuevo, espero que hayáis disfrutado de este pequeño vídeo, compartidlo con vuestros familiares y amigos: no compréis Webroot SecureAnywhere, no funciona. Así que hablaré con ustedes más tarde…

None.

Tradicionalmente, mantener la seguridad de su PC bien ahora la ecuación ha cambiado. Empezando por el suelo. Arriba. Webroot ha reinventado el software de seguridad con una nueva y revolucionaria idea en mente. La protección de su sistema no debería atascarlo El antivirus Webroot SecureAnywhere es la protección más ligera y rápida contra los virus, el software espía y otras amenazas maliciosas para el PC. Es increíblemente ligero y utiliza sólo el 20% de la memoria que utiliza Norton. En pocas palabras. Eso significa que no arrastra la CPU como los productos de seguridad tradicionales, tanto si está conectado como desconectado Webroot, SecureAnywhere antivirus.

Te mantiene a salvo, porque las amenazas se identifican en la nube en tiempo real, por lo que siempre estás al día. Esas molestas actualizaciones de seguridad se convierten en una cosa del pasado. Su suscripción al antivirus Webroot SecureAnywhere le permite proteger hasta tres ordenadores y puede gestionarse desde un portal central. No entra en conflicto con otras aplicaciones y puede utilizarse como protección adicional con otro software de seguridad, el más ligero y rápido de los antivirus Webroot SecureAnywhere. La forma en que la seguridad debe ser..

None.

Hola a todos, aquí están las diez razones por las que hemos seleccionado Webroot SecureAnywhere Anti-virus, como nuestra Mejor Compra para 2014 El programa, requiere sólo 10 megabytes de su equipo, el espacio en disco Comparar que a BitDefender que utiliza 300, megabytes y creo que se dará cuenta de la diferencia Es, no sólo el espacio del disco duro, donde Webroot mantiene una huella baja. Su uso de la memoria también es pequeño, lo que le deja un montón de RAM disponible Sus recursos de CPU son muy bajos, por lo que no acaparará su procesador y no ralentizará. Su ordenador no funcionará porque Webroot utiliza tecnología basada en la nube. No tiene que preocuparse por las actualizaciones y descargas constantes.

Ocupando un valioso ancho de banda. Las respuestas del soporte técnico en nuestra experiencia siempre han sido muy rápidas y muy útiles. Si te quedas atascado con bastante frecuencia, sus técnicos te ayudarán de forma gratuita. Los tiempos de escaneo tardan sólo unos minutos. Otros programas antivirus suelen tardar hasta media hora. Webroot tiene una función muy útil llamada Set And Forget, que significa que no recibirá constantemente notificaciones sobre amenazas de seguridad de bajo nivel, como las cookies, y tampoco le molestará con ofertas de actualización. En nuestras pruebas internas, Webroot obtuvo una alta puntuación en la detección de malware. En las pruebas de bloqueo y eliminación, los registros de falsos positivos fueron impresionantemente bajos.

La mayoría de las empresas de antivirus ofrecen una garantía de devolución del dinero de 30 días. Pues bien, Webroot ofrece una garantía de devolución del dinero de 70 días, una garantía de 1PC de 1 año. La suscripción al antivirus suele costar. En promedio, alrededor de $ 40 Bueno Webroot muy a menudo ofrecen el mismo acuerdo para $ 20 Así theres, algo que vale la pena mirar hacia fuera para..

None.

Software de seguridad, ya sabes lo que pesa sobre tu PC. No tiene por qué ser así. Webroot ha cambiado el juego construido nuevo desde el suelo revoluciona. La forma en que el mundo ve la seguridad, superando todos los métodos tradicionales, de los otros chicos webroot secureanywhere completa, es la más ligera más rápida y más completa protección contra las amenazas a sus pcs, dispositivos móviles, archivos personales e incluso su identidad, más ligero y más rápido. Definitivamente webroot secureanywhere complete escanea, casi cuatro veces más rápido que norton en un escaneo completo. Sólo utiliza un veinte por ciento de la memoria que utiliza norton.

A diferencia de los productos tradicionales, no se atasca la CPU, ni interrumpe ninguna otra aplicación. Puede estar funcionando, por lo que su ordenador puede ser más rápido para las cosas que necesita ser rápido. Además, identifica y evalúa las amenazas en la nube en tiempo real, lo que significa que está protegido al instante, tanto si está conectado como desconectado, y siempre está actualizado, así que diga adiós a tener que descargar esas actualizaciones de seguridad. Webroot secureanywhere complete, puede cifrar sus contraseñas, nombres de usuario y números de tarjetas de crédito. Puede iniciar sesión de forma automática y segura en sus sitios favoritos.

Nuestro escudo de identidad le ofrece una capa adicional de protección mientras realiza sus compras bancarias o se conecta a las redes sociales, y si pierde su teléfono o tableta, webroot secureanywhere complete, le permite bloquear y borrar remotamente su dispositivo móvil. Tu suscripción, el webroot secureanywhere complete, viene con protección para hasta tres pcs y tres tablets o smartphones, y puedes sincronizar tus archivos y contraseñas entre todos esos dispositivos. El más ligero, el más rápido, el más completo, webroot secureanywhere complete la forma en que la seguridad debe ser..

None.

Hola con ustedes, sergei y hoy, yo producto antivirus, que es elegir seguro en vio antivirus versión 90 978, a partir del 2 de junio de 2016 las pruebas se llevarán a cabo en el sistema operativo, windows, eitan, duan, sesenta y cuatro tipo, características de hardware corporativo de la prueba, procesador de la computadora, intel core i7, 4770 tres y medio gigahertz por juego. 4 núcleos, 16, gigabytes de RAM, 1 terabyte de memoria del disco duro, 1, terabyte, disco duro, todas las etapas de la prueba, desde el momento de la instalación del producto a la infección con los objetos restantes se realizan en un ordenador real,.

Sin utilizar máquinas virtuales antes de las pruebas se escaneó el sistema operativo. Hitman pro no encontró objetos peligrosos. Proceda a instalar el producto antivirus ejecutar la instalación, asistente de instalación se carga,, elegir el idioma ruso,. A continuación, se nos advierte que la instalación tomará varios segundos y no requerirá una instalación de reinicio del producto. La instalación se ha completado.

La instalación se ha completado empezar a utilizar secu novy. Estamos en el menú principal del producto, ver información sobre el programa y la versión 90 978, por lo que todos los componentes del producto antivirus funciona correctamente. El ordenador se ha reiniciado. Reinicie el equipo, abra la configuración del producto mostrar la configuración del producto. Todos los ajustes del producto permanecen en la configuración de la doctrina vamo aquí. Todo permanece en vamo doctrina, programador nueva doctrina, ajustes comprobar en la protección por defecto.

Aqui todo permanece en la doctrina vamo, firewall, proteccion de internet por defecto, control de acceso, fila de servidor proxy para importar-exportar todas las configuraciones. Los productos permanecen en silencio. Ahora proceder directamente al evento de prueba en sí para la prueba. He preparado un archivo recogido 7 al 15 de junio de 2016 en la cantidad de 8527 objetos. Vamos a desempaquetar este archivo introduzca la contraseña y ejecutar el temporizador ejecuta desempaquetar. La advertencia de archivo de objeto malicioso, la carga de detección. La carga del sistema ahora es la CPU 37 por ciento, el archivo de trabajo principal versión-f, 24 por ciento desembalaje del archivo se completa abierta.

La carpeta con los objetos aquí contiene ahora 8260 un objeto: la carga del sistema continúa ahora inserta CPU 20 por ciento, la versión de archivo de trabajo principal, exo, 10 por ciento 10 minutos. Siete segundos han pasado desde el momento del inicio del desembalaje. El archivo en la carpeta sigue siendo 8240 8 objetos. La carga del sistema ahora como tal no está presente. Sin embargo, el antivirus ha comprobado y los informes, la detección de objetos maliciosos empezar. La eliminación de ahora es la CPU 27 por ciento de la versión del archivo de trabajo principal del juego. 10 por ciento de las amenazas eliminadas comprobación adicional de la carga de las amenazas.

El sistema pone ahora la CPU 20 por ciento de la versión del archivo principal de trabajo del juego, el 12 por ciento y así se encontraron más amenazas adicionales, ejecutar. Eliminación y aquí hay problemas en la interfaz del producto. Me veo obligado a detener el temporizador y reiniciar este producto antivirus y por lo que corrió esta interfaz del producto muestra los informes del programa correcto. A la carga del sistema ahora es de 16 por ciento cpu. El archivo principal de trabajo, 8, por lo que la comprobación completado, ejecutar la eliminación de todas las amenazas. La carga del sistema ahora es 28 por ciento cpu, el archivo principal de trabajo, 10 y volver a comprobar.

El sistema en la carpeta sigue siendo 6700 15 objetos. La carga del sistema ahora es de 19 por ciento de cpu, la versión del archivo de trabajo básico, exo, ocho por ciento, por lo que la comprobación ha terminado. Los objetos maliciosos se encontraron de nuevo: Llevo a cabo la eliminación y de nuevo una nueva comprobación del sistema en la carpeta hay 6204 objetos. La carga del sistema ahora es la CPU. Nueve por ciento el archivo de trabajo básico de menos de 3, y por lo que el cheque está terminado se encontraron, los objetos maliciosos, más objetos maliciosos, iniciar la eliminación de todas las amenazas y de nuevo, la re-comprobación adicional se ejecuta en una carpeta.

Ahora sigue siendo 5690 tres objetos: la carga en el sistema ahora hace que el 18 por ciento del procesador principal versión del archivo de trabajo, exo, 11 por ciento, por lo que después de la ejecución de 11, más perry comprueba el producto nos informa de que no se encontraron más objetos maliciosos en el resto en la carpeta ahora permanece: 644 objetos se ejecutan en la demanda, la exploración y el inicio del temporizador.

La carga en el sistema ahora es la CPU nueve por ciento. El archivo de trabajo principal es menos de 5 de verificación, completado. Más objetos maliciosos encontrados en el cielo en el resto en la carpeta permanece. Ya son 644 objetos. Ahora. Ejecutamos la exploración del programa, elegir la carpeta para la exploración.

Aquí es nuestra carpeta en un escritorio y empezamos a escanear inicio. El temporizador comprueba más objetos dañinos se encuentra en los descansos, 644 objetos ha pasado 1 hora, 25 minutos 21 segundos, llevo a cabo el archivo de los objetos que se quedaron. Preliminarmente renombro la carpeta por el número de 644 objetos. Yo, añado al archivo y establezco una contraseña, el archivado está terminado, No hay advertencias de nuestro protector. Conseguimos,, movemos los archivos al escritorio Ahora compruebo los objetos restantes con el escáner externo hitman pro, y así aparece un error diciendo que el programa hitman pro no funciona para algunos.

La razón de este escáner no puede escanear los objetos restantes. Cierro el programa y hago una comprobación de los objetos restantes con un mono extremadamente ramzi. Espere a que el cheque y tagscanner zeman y 644 objetos cree que 345 objetos en cuarentena. Los objetos restantes, quito yo, restaurar los objetos en cuarentena. Hay 345 objetos restantes en la carpeta los muevo a una nueva carpeta por el número de 345 objetos. Los añado al archivo estableciendo una contraseña. No hay mensajes de advertencia de nuestro protector.

Estamos transfiriendo los archivos dados al escritorio abrí los 10 enlaces de phishing más recientes, de los cuales 4 enlaces estaban abiertos. Los seis principales fueron bloqueados ahora proceder a la última prueba. Esta prueba mente ejecutar el resto de los objetos no reconocidos para esto abro a matar, interruptor están configurados de manera que sólo se muestran los objetos peligrosos desconocidos y probados en la memoria. Abra la carpeta y empezar a correr basado en el hecho de que el objeto en la carpeta son muchos voy a ejecutar de forma selectiva. Siglo XX se ejecuta en la memoria se analiza, y así después de ejecutar el primer objeto fue un reinicio forzado de la operación del sistema.

A continuación, el sistema se inicia.

Antivirus nos advierte que hay 17 amenazas activas, corrí una exploración se detectaron, los objetos maliciosos adicionales. Realización de la eliminación de nuevo comienza volver a comprobar. Este cheque completado más objetos maliciosos en su cielo en la carpeta ahora permanece: 328 objetos siguen ejecutando objetos maliciosos, 61 objeto, se ejecuta en la memoria, analizado detectado una amenaza, realizar la eliminación y comienza la comprobación que cancelo 87 objeto se ejecuta en la memoria. Analizado detectado una amenaza realizar el instalador, a continuación, 109 objeto no se puede iniciar. El error, 119 objeto se ejecuta en la memoria se analiza, 121 objeto se ejecuta en la memoria, se analiza 136 objeto instalador, peasy keeper rechaza 140 objeto, 140 primer objeto se ejecuta en la memoria, se analiza punto de entrada no se encuentra en tal a-.

165 objeto se ejecuta en la memoria y se descarga 171 objeto se ejecuta en la memoria, se analiza, 181 objeto se ejecuta en la memoria, se analiza, 204 objeto se ejecuta en la memoria y se descarga 234 objeto se ejecuta en la memoria, se analiza, 249 objeto no puede iniciarse, 274 objeto se ejecuta en la memoria, alguna imagen, 289 objeto, 349 objeto se ejecuta en la memoria, se analiza, 357 objeto se ejecuta en la memoria, se analiza error, se ha detectado una amenaza, ejecutando el borrado, 369 objeto se carga, qué- instalación express, instalador, archivo recomendado intenta cambiar el sistema.

Área de arranque realizar un bloqueo, 384 objeto, 399 objeto se ejecuta en memoria, analizado instalación express, continuar, 406, 417 objeto se ejecuta en memoria, analizado 449 objeto de nuevo: instalador pisik keeper rechazar 499 objeto, se ejecuta en memoria. Analizado 505 objeto, no reacciona, 549 objeto, reinstalador, pisik keeper se niega 617 objeto, error, 652, objeto se ejecuta en memoria, analizado, 724 objeto se ejecuta en memoria, analizado, Además ejecutaré los objetos selectivamente. 756 objeto se ejecuta en memoria y se descarga 784 objeto se ejecuta en memoria, analizado 785 objeto se ejecuta en memoria, analizado, 852 objeto se ejecuta en memoria, analizado, intentar modificar el sistema, área de arranque realizar un bloqueo, se detecta una amenaza, realizar el borrado, 923 objeto se ejecuta en memoria.

Falla al encontrar algún entonces y sin objeto. 953 objeto se ejecuta en memoria, analiza, amenaza, detección, realizar borrado, 959 objeto, sin reacción, 985 objeto, error, 989, 996 objeto se ejecuta en memoria, analiza, 1003 objeto se ejecuta en memoria analiza.

Este archivo, tratar de cambiar el sistema, área de arranque realizar el bloqueo, 1024 objeto, se ejecuta en la memoria, analizar, 1136 objeto, amenaza, la detección de realizar la eliminación, 1301 objeto, no se puede ejecutar el error, 1312 objeto, error, 1382, objeto, casino, instalador, seleccionar, idioma ruso, 1387 objeto, se ejecuta en la memoria, analizado, 1400, objeto, la detección de la amenaza, la realización de la eliminación y así sucesivamente el tiempo de ejecución del objeto.

Número 1400 sistema operativo fue de nuevo a la fuerza después de reiniciar. De acuerdo con los datos kamataka vela en el sistema, hay 3 procesos que se encuentra actualmente en análisis y también tenemos una advertencia de antivirus. Hay amenazas activas, ejecute la prueba de la computadora, y por lo que la prueba se completó, detectado, 12, objeto malicioso, corriendo la eliminación ejecuta otra comprobación de la prueba, completa, no hay más objetos maliciosos detectados, seguir ejecutando objeto malicioso, 1484 error, 15-21 se ejecuta en la memoria, analizar, error, 1572 se ejecuta en la memoria, analizar ejecuta algunos instalador continuar, 1599 error detectado, una amenaza, ejecuta, la eliminación, 1612 se ejecuta en la memoria, analizar, 1616 30 se ejecuta en la memoria.

Analizado el error, sí, 1657 se ejecuta en la memoria, analizar, intenta cambiar el sistema, área de arranque, ejecutar, bloquear, 1665 siguiente objeto, 1740 se ejecuta en la memoria, analizar el error y el objeto, descargado 1741 se ejecuta en la memoria, analizar 1749, 1774, 1780, 1801 se ejecuta en la memoria, analizar 1819 se ejecuta en la memoria, analizar 1824, de nuevo, casino, instalador, rechazar, 18- 36 se ejecuta en la memoria, analizar 1899 se ejecuta en la memoria analizada y así después de ejecutar el objeto 1899 de nuevo un reinicio forzado del sistema operativo después de reiniciar.

De acuerdo con los datos, tenemos dos procesos que están ahora en el análisis siguen ejecutando objetos maliciosos, objeto, número 1927, se ejecuta en la memoria, analizado acceso denegado, encontrado, una amenaza, ejecutar, la eliminación de 1961, se ejecuta en la memoria, analizado 20-, 24 se ejecuta en la memoria, analizado 2047, 2055 se ejecuta en la memoria, analizado 2069 se ejecuta en la memoria, analizado presente como objeto malicioso y el objeto. Descargado aparece sistema de archivos.

Malva sin clasificar intenta cambiar el sistema. Área de arranque ejecutando un bloqueo 2075 ejecutando en memoria.

Analizado 2102, 2125 2126 intenta cambiar el sistema. Espacio de arranque realizar un bloqueo, 2185 se ejecuta en la memoria, trata de cambiar el sistema. Espacio de arranque realizar un bloqueo, 2226 se ejecuta en la memoria, analiza windows, seguridad, advertencia, prohibición, 2237 error, 2260 2295, se ejecuta en la memoria, analiza, 2317, error, 20-35 se está ejecutando, algún- 2338, error, 2354 se está ejecutando en la memoria se está analizando. Además 2490 se está ejecutando en la memoria, se está analizando, 2501 reiniciar el ordenador para desactivar el control de lo que, después de la puesta en marcha del objeto, 2501 de nuevo, un reinicio forzado del sistema operativo después de la reanudación de acuerdo con los datos cataki se ilumina sistema.

Hay dos procesos presentes que están ahora en. El análisis de seguir ejecutando los objetos maliciosos, objeto, 2553, se inició en la memoria se analiza y se descargan. 2606 comenzó en la memoria se analiza 2626 2628 este archivo está tratando de cambiar el sistema. Área de arranque está bloqueando, se detecta, una amenaza realizar un objeto de eliminación. 2630 está tratando de ejecutar un nuevo programa. Visto por un pequeño número de usuarios ejecutar el bloqueo 20.

Más a menudo aquí de 4 casino reinstalador, se niega, 2671 se ejecuta en la memoria. Analizado flash player pro continue, 26 98 error, 2722 se ejecuta en la memoria, analizado 2726 se ejecuta en la memoria, analizado 2770, 27, 83, reinstaller casino, se niega, 27 94, se ejecuta en la memoria analizada y está presente como un objeto malicioso. Tratando de ejecutar un nuevo programa se nota y un pequeño número de usuarios que se ejecuta el bloqueo 2814 se ejecuta en la memoria se analiza, 2823 se ejecuta en la memoria, se analiza y se descarga.

2855 2920 3010 se ejecuta en la memoria se analiza, 3061 3081 se ejecuta, se recomienda el instalador, 3111 se ejecuta en la memoria, se analiza 3193 se ejecuta en la memoria, se analiza el error y el objeto. Descarga el archivo trata de cambiar el sistema. Espacio de arranque, ejecutar, bloquear, 3228 ejecuta en memoria, analizado 3282 error, 32 93 ejecuta en memoria, analizado, 3317 3343 ejecuta en memoria, analizado, 3371 no puede ejecutar error, 33 78 ejecuta en memoria, analizado 3385, 34, 64 ejecuta en memoria, analizado 3465 ejecuta en memoria, analizado 3526 ejecuta en memoria, analizado 3600 ejecuta en memoria, analizado 3650 ejecuta en memoria, analizado, objetos maliciosos encontrados 36, 76 ejecuciones en memoria, analizadas 3705 ejecuciones en memoria, analizadas 3780, 5 errores, 3832 3860 ejecuciones en memoria, analizadas 3890, 139, 24 ejecuciones en memoria, analizadas cuarenta-, 4170, 442, 26 ejecuciones en memoria, analiza amenaza detectada ejecutar, eliminar, otra amenaza, continuar, eliminar, 42 83 ejecuciones en memoria, analiza, 42, 87, facebook, 43 67, ejecuciones en memoria.

Analiza, 44, 65 detecta una amenaza ejecuta, borra, intenta cambiar el sistema, espacio de arranque ejecuta, bloquea, 47 80 ejecuta en memoria, analizada, 5255 no puede iniciar error, 50505 ejecuta en memoria, analizada, 57, 96 ejecuta en memoria analizada y descargada detecta una amenaza, ejecuta borra, 58, 35, error, 6105 ejecuta en memoria, analizada, intenta cambiar el sistema, espacio de arranque realiza un bloqueo; inicio algunos procesos, esposa, 68, 80, error, 68 94 ejecuta en memoria analizada y descargada. 7090 se ejecuta en memoria, analizado, objeto malicioso, detectado, 70, 178 se ejecuta en memoria, analizado intenta cambiar el sistema.

Espacio de arranque realizar un bloqueo, 7480, 276 46 se ejecuta en la memoria. Analizado 78 18 intenta cambiar el sistema. Espacio de arranque realizar un bloqueo, 7870 4 detectado, objeto malicioso, realiza una eliminación. Además 7780 778 74 se ejecuta en la memoria, se analiza y se descarga. 8007 se ejecuta en la memoria se analiza más 8102 82 94 se ejecuta en la memoria se analiza, 84 23 se ejecuta en la memoria, se analiza y el último objeto, 85 26 selecciono todos los objetos eliminados, se pierden sólo los que trabajan en el bittern de tales objetos.

Aquí, 5 esto después de iniciar todos los objetos maliciosos de nuevo forzado a restablecer el sistema operativo. Después de reiniciar, tenemos un proceso rojo que se ejecuta en caliente. Mientras que usted tiene win32 y tres procesos desconocidos para analizar el sistema operativo ejecutar el escáner hitman pro realizar un análisis completo del sistema a la espera de que se complete un sistema completo, escaneo total detectado 813 en objetos dañinos, los procesos de servicio, no hay procesos calientes en el sistema. 2 y autoload. Cuatro objetos están presentes, por lo que el primer objeto.

Su administrador de origen exo objeto, virus de trabajo, win32 campo de rescate. Entonces trabajando y cargado de los programas tate virus, win32 field ransom, entonces en los programas deuter son 4 objetos del mismo nombre. Es un virus win32 campo ransom entonces subcontratar. El administrador dos objetos están presentes, no un riesgo de virus raita win32. A continuación, de nuevo, Francia, anwar y más en la carpeta en el objeto temporal indus, draper win32, a continuación, la barra de rescate.

Luego en programas deuter malva. Sin embargo, su 32 entonces ransom ransom.

Entonces aquí se propaga un virus win32 un poco en el directorio de usuarios, admin updat, luego admin updat, luego roaming virus, win32 field ransom. Luego admin deit roaming, luego troyano genérico, luego presente ransomware y al final hay un objeto que se escribe en autostart de la carpeta en indus trojan draper win32 ejecutar nuestro módulo de protección, elija cheque configurable, I, elija chequeo completo y realizar un análisis completo de todo el equipo.

Espere a que el final, esta exploración completa de la computadora, completa, no hay otros objetos encontrados en el cielo, realizar un reinicio de la computadora y hará que el análisis del sistema operativo después de reiniciar, y así después de un reinicio del sistema operativo de la computadora comienza con una desaceleración de néctar. De acuerdo con los datos, tenemos que matar interruptor, tenemos 4 procesos desconocidos. Además de estos procesos en el sistema operativo también se inició el llamado bloqueador, que nos dice que su equipo bloqueado automáticamente debido al software pirata que tenía que descargar este bloqueador del sistema por la fuerza, y luego resulta que en el sistema también trabajó archivos de imagen cifrada y algunos archivos rar.

Si intento eliminar su extensión y ejecutar el archivo de imagen, entonces no será posible ejecutarlo porque el archivo está dañado o es demasiado grande. La encriptación está hecha. Trate de eliminar los objetos restantes en la carpeta de inicio, que estaban trabajando antes de los objetos de reinicio se eliminan, es decir, no hay procesos de trabajo caliente de la carpeta de inicio para analizar el sistema operativo ejecutar hitman pro escáner. Una exploración completa del sistema esperar el final de la exploración hitman pro un total de 891 objetos se ha detectado.

Los procesos de servicio en el sistema está presente, uno se está ejecutando dos procesos y en la carga automática, tres objetos no tiene sentido enumerar todos estos objetos, porque hay muchos de ellos. La infección es lo suficientemente grave en general,. La conclusión sobre el producto de trabajo de los grilletes con la configuración, pero que el silencio del producto- ha permitido infectar el sistema operativo en el sistema operativo, son los procesos de trabajo y los procesos en el inicio automático para el funcionamiento normal del sistema requiere la reinstalación del sistema operativo o restaurar desde una copia de seguridad.

Si está disponible en este todo estaba con usted, Sergei adiós ..

None.

Software de seguridad, ya sabes lo que pesa tu PC. No tiene por qué ser así. Webroot ha cambiado el juego construido nuevo desde el suelo revoluciona. La forma en que el mundo ve la seguridad, superando todos los métodos tradicionales, de los otros chicos webroot secureanywhere completa, es la más ligera más rápida y más completa protección contra las amenazas a sus pcs, dispositivos móviles, archivos personales e incluso su identidad, más ligero y más rápido. Definitivamente webroot secureanywhere complete escanea, casi cuatro veces más rápido que norton en un escaneo completo. Sólo utiliza un veinte por ciento de la memoria que utiliza norton. A diferencia de los productos tradicionales, no se atasca la CPU, ni interrumpe ninguna otra aplicación.

Puede estar funcionando, por lo que su ordenador puede ser más rápido para las cosas que necesita ser rápido. Además, identifica y evalúa las amenazas en la nube en tiempo real, lo que significa que está protegido al instante, tanto si está conectado como desconectado, y siempre está actualizado, así que diga adiós a tener que descargar la actualización de seguridad. Webroot secureanywhere complete, puede cifrar sus contraseñas, nombres de usuario y números de tarjetas de crédito.

Puede iniciar sesión de forma automática y segura en sus sitios favoritos. Nuestro escudo de identidad le ofrece una capa adicional de protección mientras realiza compras bancarias o se conecta a las redes sociales, y si pierde su teléfono o tableta, webroot secureanywhere complete, le permite bloquear, borrar e incluso localizar su dispositivo móvil de forma remota. Su suscripción a webroot secureanywhere complete incluye protección para hasta 3 ordenadores y tres tabletas o smartphones, y puede sincronizar sus archivos y contraseñas entre todos esos dispositivos.

El más ligero, el más rápido, el más completo, webroot secureanywhere complete la forma en que la seguridad debe ser…

None.

Hola a todos bienvenidos a otra revisión que hice por primera vez la beta. Esta es la versión final que lanzaron. Así que algunas de las cosas que noté el instalador es increíblemente pequeño. Es todo alrededor de seiscientos, kilobytes, 500 y así sucesivamente. Así que es muy pequeño. Se instala, realmente rápido. Doble clic. Quiero decir que, ni siquiera hice mucho, sólo se instaló muy rápido. Puedes ver que se está ejecutando. La pequeña marca de verificación es porque quiere que compre una suscripción.

Está bien. Así que llegamos aquí. Tienes tu escaneo. Este es tu panel general. Tienes tu seguridad de la PC. Tienes tus escudos, tu escaneo. Todo está encendido. Esto es exactamente como viene instalado, así que sólo quiero mirar aquí y ver algunas de las cosas que tiene redes, configuración básica de EDD. Vamos a ver qué más tienen aquí: no hay investigación, el recurso de investigación geez. Ya no puedo pronunciar nada- programado, escaneo, configuración de escaneo, autoprotección, heurística proxy, escudo en tiempo real, escudo de comportamiento, amenaza web, escudo, identidad, importación-exportación, ¡ok! Así que cerramos todo lo que viene con el firewall.

Eso está encendido atrapar cuarentena, identidad, escudo, paquete de gestión de contraseñas y sincronización, y tienes algunas de sus herramientas del sistema limpiar los informes, cosas como que es muy bajo en el uso de recursos, creo. Pero lo que para megs es la última vez que vi que estaba mirando así que sí se puede ver dos procesos muy bajos. Esto va a bajar a nada. Así que es como tres a cuatro megas yo, no creo, hay algo más que pertenece a ella.

Así que muy, muy ligero. Yo, no noto ninguna ralentización en el sistema, pero vamos a ver cómo lo hace. Tengo algunos enlaces aquí y luego tengo un centenar de nuevas piezas de malware, así que vamos a probar ambos vectores de infección, algo que viene de la red y algo oops todos los derechos. Así que este ha sido encontrado. A continuación, que va a ser molesto rápido quiere hacer una piel hacer una exploración más tarde por lo que uno se bloqueó. Muy bien. Eso me lleva a un sitio web k y no respondió a ese en absoluto.

Ok, esa se bloqueó no importa haremos un escaneo más tarde cuando todo esté dicho y hecho al final así se supone.

Esto tiene una especie de escudo de comportamiento y sandbox Firefox, oh por una especie de cosa falsa. Así que, supuestamente por lo que he leído, tiene un sandbox donde ejecuta el programa en él y luego envía la información a los servidores de la raíz web y determina si es malware o no, pero no hay respuesta. Nada de eso. Este es un exploit de PDF. Yo, no tengo un PDF leer por aquí, pero vamos a ver si lo encuentra beber escaneo.

Bien, entonces uno se bloqueó heurística sospechoso. Tal vez ese fue el primero, de acuerdo, así que el bloqueo de un montón de cosas todo bien que uno no está funcionando más. Puedes ver que está analizando. Algo está haciendo en el fondo. Ok, vamos a ver, si algo pasa con ese recuerda los accesos directos bien y ese se bloqueó y luego uno ya no funciona y vamos a probar el último enlace aquí. Este es el nuevo protocolo de la red. Yo, no sé si eso pertenece a webroot o qué bien vamos a ver si algo más aparece.

Así que ahora, vamos a descomprimir esta carpeta de malware si podemos sin que se interponga en el camino de acuerdo. Así que vamos a hacer un clic derecho y parece que sobre eso. Exe se bloqueó, así que lo analizó en línea y lo bloqueó. Así que eso es bueno y vamos a ver si el otro aparece así que, bien, ahí vamos allí. Lo es, así que ahora haremos un análisis de esta carpeta. Hay 100 amenazas allí. Es bastante rápido yo, realmente me gusta eso. ¡Es agradable y rápido y la interfaz es realmente muy agradable, por lo que no se ve tan mal en absoluto, así que supongo que voy a! Deje que estos escaneos terminar usted podría también podría.

Deja que los escaneos terminen. Es bueno que no haya empezado dos escaneos de nuevo. Ya sabía que uno estaba sucediendo en el fondo, así que ¿por qué iba a empezar otro bien? Esta detección no fue tan buena, pero déjame ver si hay alguna configuración que pueda cambiar en la piel I. ¡Supongo que no! Así que vamos a hacerlo una vez más. Muy bien, así que sólo detectó el treinta y uno por ciento, no es tan grande para sentarse con lo que tiene. Así de rápido. Ahora, vamos a ver, si cómo lo hace en la detección cuando se ejecuta, porque creo que es el importante quiero decir que ambos son importantes, pero bueno, vamos a ver, vamos a abrir Killswitch aquí y vamos a ver cómo funcionan las cosas en el fondo.

No me digas que lo puso en cuarentena. Tú y yo no vemos ningún lugar donde pueda excluir archivos. Así que tiene un proceso activo. Monitoriza que tiene caja de seguridad de inicio, así que supongo que puedes iniciar archivos en la caja de arena. Como quieras llamarlo, lo sabes. Eso no está bien, vamos. ¿Está asignado como ejecutable? Sí, lo es, está asignado como ejecutable. Entonces, ¿por qué? Déjame ejecutarlo bien, eso es un poco molesto. No tiene nada. No puedo excluir nada. Bueno, vamos a ejecutar un poco de malware, entonces yo, supongo y vamos a ir de allí.

¿Cómo es posible que no tengan una exclusión? No lo detecta como nada. Está bien. Corremos un par más aquí y mientras voy a hacer es que voy a pausar el video y sólo voy a dejar que se sienta aquí por un poco después de ejecutar un par más y ver si detecta algo que estamos en la nube, porque ahora mismo, sólo estoy cargando con ahora estamos así que espero que usted sabe, la nube devolverá algunos resultados y luego se hará cargo de algunos de los procesos ver.

Tenemos algunas cosas que se ejecutan en el fondo en este momento, como que gee bot, lo que sea esto es lo que es, así que tenemos un montón de cosas que se ejecutan en el navegador de Internet superior algo quiere. Estudio Tasco, XE parece que la seguridad de Windows bloquea eso o el Firewall de Windows. Lo siento, vamos a hacer un par más aquí va a hacer esto también, bien, así que voy a dejar que se sientan aquí y si algo, aparece a menos que sea Lissa aquí por digamos hasta las seis y media, así que vamos a dejar que se sientan durante seis minutos y si algo, aparece voy a.

Les haré saber que cuando lleguen las 630 voy a reiniciar y luego comenzaré un escaneo, así que los veré después de que el escaneo haya terminado, porque quiero darle la oportunidad de hacer lo que sea que esté haciendo en la nube. Si está haciendo algo en la nube, quiero darle la oportunidad de hacer lo que sea que necesite hacer, porque esta es una de esas aplicaciones que necesita hacer lo que sea que esté haciendo. Yo, no sé, ya veremos, así que nos vemos después de la exploración completa, de acuerdo, chicos, estoy de vuelta.

Hice una exploración completa del sistema de nuevo de todo y parece que esta vez.

Se corta algo más de malware en esa carpeta que teníamos así que vamos a eliminar todo eso y ver qué pasa ver. Estos se subieron a la nube y tardó en analizarlos y ahora que los ha analizado. Espero que recuerden el sha1 o lo que sea que usen. Así que si alguien más se encuentra con esto, no tienen que esperar a que se analice de nuevo ahora. Es un poco raro, porque estoy recibiendo este extraño parpadeo me di cuenta de que después de que el análisis se hizo, que tenía que ir y hacer un análisis personalizado y seleccionar profunda y todo lo que como.

Pero la cosa es que hay algunas cosas que noto que hay y cosas que se ejecutan en el fondo aquí, como ese y un par de otras cosas como este l así que sólo sentado allí corriendo en el fondo, que es un poco raro I, supongo que voy a dejar que esto haga su cosa, lo que sea que está haciendo y voy a estar de vuelta cuando se hace la eliminación de estos archivos. Muy bien, así que terminó de hacer lo que estaba haciendo ver. Si puedo eliminar esta carpeta ahora, no puedo así que voy a tratar de ejecutar la limpieza esencial, pero no lo hará. Permítanme ejecutarlo así que voy a cerrar webroot ahora, con suerte, puedo activar kill switch, ah ver ahora, creo que no funciona. Así que déjame ver si puedo borrar esto ahora nope, es algo que algo está en la memoria en parte de esta carpeta.

Es por eso que no puedo borrarlo así que vamos a ver lo que dice Killswitch aquí, ¿qué podríamos tener en la memoria? Así que vamos a hacer el bien. Aquí vamos por lo que este protocolo neto se pregunta qué es dice que es heurística sospechosa, pero que podría ser un falso positivo. Podría ser probablemente no, aunque está sentado en la itinerancia, ver los datos del programa de espera en los datos de la aplicación ya sí, es la ciudad de cohetes y la itinerancia, dudo mucho que esto es un falso positivo, porque, donde está sentado ahora, esto es un malware sin clasificar, que estoy casi seguro de que es malware, y también lo es este y cualquier otra cosa.

Voy a aprovechar esta oportunidad para mostrar algo genial.

Eso va a salir con la nueva versión de Kill Switch. Ahora usted sabe que tenemos estos pequeños rápidos, estos pequeños iconos aquí abajo. Usted puede hacer clic en esta reparación rápida y ver cómo su sistema, si algo ha sido cambiado, todo se ve bien, su uso del programa, ya sabes, pero lo genial es: es este autoruns que están trabajando en asegurarse de que todo ver que hay un nuevo servicio, jus DRX? Oh, eso fue un nuevo servicio que se creó, que es interesante, pero lo que puede hacer es que está analizando el sistema en este momento y adivinar lo que vemos aquí.

Usted ve la versión actual en ejecución. Tenemos estos malware. Todos estos son parte del interior. El programa de registro se inicia en clasificado por allure, y estos usted puede sólo derecho. Haga clic en eliminar que el protocolo de ejecución, ejecutar, ejecutar, ejecutar backdoor sospechoso troyano puerta trasera, o usted puede hacer todo como este y sólo puede desplazarse todavía ver. Algunos de estos todavía están analizando, así que esto es genial. Realmente me gusta esto fui y jugar con él un poco en mi sistema y me gustó mucho. Algunos de estos son de acceso denegado ver. Algunos de estos son los conductores, pero definitivamente tenemos algunas cosas.

Por lo tanto, vamos a abrir esenciales de limpieza aquí y lo que vamos a hacer ahora Irán, la piel y webroot dijo que este equipo está limpio y sabemos que no es así que considero que un fracaso ya corrí una exploración completa en todo lo que tenía y dice que está limpio y no vio que ya. Bueno, vamos a ver cómo no es limpio sí. Así que primero voy a ejecutar ccleaner aquí, Wow limpieza esencial es la actualización sólo para deshacerse de cualquier archivo temporal y luego voy a ejecutar ccleaner o no limpiador nazi, limpieza, esencial y vamos a ver lo que encuentra así que voy a hacer una pausa.

El vídeo aquí, voy a conseguir algo de cena porque tengo hambre y es un poco tarde y voy a estar de vuelta con los resultados cuando la limpieza de los elementos esenciales se hace el análisis. Así que nos vemos cuando se hace, bien chicos así que um. He terminado de escanear aquí ahora. Quiero que sepan que esta versión de comodo cleaning essentials que obtuve con las ejecuciones automáticas: no está disponible públicamente y tiene muchos errores.

Así que usé una versión un poco más antigua que sé que funciona bien y uso eso para escanear, pero uso las ejecuciones automáticas aquí para desactivar temporalmente webroot porque seguía arrancando de nuevo cuando reiniciaba y seguía matando a los esenciales de limpieza.

Dicho esto, vamos a ver lo que encontramos aquí. Bien, así que tenemos una puerta trasera. Tenemos los datos de la aplicación. Estos no cuentan porque son sólo en el escritorio esta bañera, vamos escritorio superior, menú de inicio, DMX exe de inicio que uno no cuenta aquí. Vamos agente troyano allí y allí y allí y allí y vamos puerta trasera y allí y allí que no bajan a la cuenta- y estos no cuentan, ni ese DMX de nuevo allí, allí chico, hay un montón de esos en allí DMX. Eso es parte de eso. Uno ve roaming que el protocolo, que el protocolo montón de protocolos de red, protocolos de red y eso es todo lo que yo, digamos que probablemente yo, no sé he encontrado 30 cosas o así tal vez 35, pero va a limpiar todos estos y voy a reiniciar cuando esto se hace y luego voy a hacer un análisis con malwarebytes y luego vamos a ver si encuentra algo.

Así que permítanme hacer una pausa y voy a estar de vuelta cuando se hace. Muy bien, así que ahora ambos hemos terminado de escanear y encontró 11 cosas mm-hmm. Muchos de estos son parte del registro. Ahora déjame tomar. Permítanme tener una idea aquí y ver lo que sucede, porque este autoruns escanea dentro de perdón escanea dentro del registro, así que me pregunto si va a detectar cualquiera de estos. Ahora usted puede ver cuántos archivos no encontrados cosas que tenemos en la espera de 5 y esto lo que la Fundación Mozilla. Uno es ver que un oh, este ver que uno se identifica allí también. Así que déjame probar y experimentar aquí. Permítanme deshacerse de estos técnicamente son, no infecciones, ya, porque no hay archivos asociados con ellos más mmm ver que uno no puedo deshacerse de acceso denegado me pregunto si ese archivo está todavía allí.

Sí, es para sus archivos todavía allí, pero si usted había saltado una carpeta, se abre esa carpeta para usted muy agradable como y vamos a ver si podemos eliminar todavía podemos eliminar que y podemos eliminar que sí después de tiempo.

Yo la razón de que uno es el acceso denegado, pero va a eliminar que uno ahora me gustaría que pudieran hacer algo aquí cuando hago clic, esto quería reorganizar por si se encuentra, me encontré con que quiero que todos sean en la parte superior o en la parte inferior. Así que de esa manera usted no tiene que tipo de desplazamiento a todos ellos, ver que hay algunos de los otros archivo que el teléfono sólo va aquí.

Pausa de pelo, muy rápido, así que tienes que verme. Hacer que bien, así que fui a través de todo y no vio nada más, así que, vamos a sólo por el bien de ella. Ahora, vamos a ejecutar otro malware en la exploración y ver lo que encuentra esta vez. Así que una vez más, permítanme hacer una pausa y estar de vuelta. Muy bien, todavía encontré seis cosas aquí. Así que algunos de estos me perdí. En realidad, algunas de ellas no las he eliminado. Está bien. Mira, hay como una puerta trasera. Allí, eso es parte de ella. Mauer rastrear algo favoritos y algo que la papelera de reciclaje. Así que la papelera de reciclaje allí mismo. Así que vamos a eliminar todos estos.

Nada se está ejecutando en realidad así que no voy a reiniciar y vamos a ejecutar una exploración hitman pro y vamos a ver lo que encuentra así que voy a estar de vuelta. Muy bien, así que espero que mi programa de encontrar nada, pero al final, um webroot aquí todavía no lo hizo. ¿Es bueno? Sí, es muy ligero y todas esas cosas divertidas, pero al final la luz o no, tiene que proteger su equipo y si no lo hace, entonces ¿cuál es el punto derecho a ser la cosa más ligera en el mundo, lo que sea porque he desactivado una gran cantidad de ella un montón de las cosas, entonces viene con, pero ahí lo tienes, puedes ver cómo lo hizo mañana.

Yo, probablemente voy a ver el nuevo avira, así que espero que hayan disfrutado de esta revisión y los veo a todos mañana. Cuídense, que tengan una buena noche..

None.