- Obtenga una protección antivirus, de identidad y de privacidad de primera calidad para sus PC, Mac, smartphones y tabletas

- Última actualización: 04/03/20

- Ha habido 1 actualización en los últimos 6 meses

- La versión actual tiene 1 bandera en VirusTotal

¿Por qué necesita McAfee protección total, los ladrones, el software malicioso y más nuestro potente motor antivirus proteger su PC de las amenazas más peligrosas en línea? Grupos de seguridad avanzados, destruyen archivos sensibles, eliminan la basura y el desorden y arreglan sus sistemas, puntos débiles, bloqueos de encriptación, archivos y carpetas valiosas, y una bóveda protegida por contraseña que protege sus datos y su identidad, la protección de redes sociales le permite compartir información con amigos sin enviar amenazas accidentalmente y la protección de redes inalámbricas mantiene su información personal a salvo de miradas indiscretas, incluso en redes compartidas.

El mundo digital de hoy exige la máxima defensa en línea, McAfee, protección total..

None.

Hola estoy en stroma 771. Hoy me gustaría empezar a probar una solución antivirus total. Mcafee total protection versión 1608 a partir del 16 de febrero de 2018 la prueba hace su sistema pro windows, 10, profesional y de 64 bits hardware, máquinas de prueba, procesador, intel, xeon, x, 54, 72, 8, gigabytes, RAM, 1, terabyte, disco duro antes de realizar las actividades de prueba. El sistema fue revisado para cualquier- cualquier elemento peligroso antes de cargar y desempaquetar zeman archivo anti-malware no se detectaron objetos dañinos.

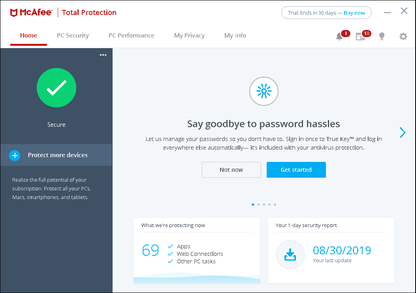

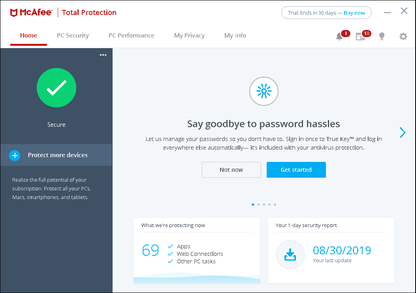

Hitmanpro, rastros de infección del sistema, no hay malware, byte, versión corporativa anti-malware. No se ha detectado ningún malware. Escaneo rápido proceder a instalar el producto antivirus mcafee versión de prueba 30 días completa la instalación. El producto está listo para ejecutar una nueva versión de mcafee. Estamos en la ventana principal del producto ajustar mcafee protección total para la máxima protección de la computadora está actualmente funcionando plenamente. Los datos personales están bajo protección, la información del producto versión 1608 cualquier -. No hay preguntas adicionales sobre el funcionamiento del producto, los archivos del directorio para los encriptadores, que están especialmente preparados para los objetos maliciosos para poder demostrar sus propiedades para cifrar algunas u otras categorías de elementos, se han copiado y transferido al directorio protegido.

Mcafee vault abre la caja fuerte, y aquí también se encuentra el directorio para cifradores en el momento de la ejecución de la prueba. La caja fuerte no se cierra. Comienzo a descargar los archivos preparados con elementos maliciosos desde un recurso remoto. El archivo número uno contiene 10 mil setecientas once muestras maliciosas de programas encriptadores. El archivo número dos contiene 837 elementos peligrosos de diversos tipos: Dos archivos adicionales, uno de los cuales es de prueba. Oswald incluye un bloqueador de codificador, que hoy en día es detectado por mucho, no todos los productos antivirus con esto lo separo en un archivo separado para pruebas separadas elemento adicional que se ha detectado en el territorio del contacto y es un minero Descargo el archivo número uno guardar en el escritorio descargar el archivo número dos guardar en el escritorio archivos adicionales, descargar y descargar mcafee security check y su por el momento en el territorio de la computadora se encuentran.

Los objetos descargados con elementos maliciosos maliciosos, desempaquetando el archivo número uno, que contiene el mayor número de elementos que introduzco. Los codificadores de contraseñas se dividen en dos categorías en este archivo. La primera categoría incluye objetos que, con un 90 por ciento de probabilidad de ser cargado en el territorio de las ventanas, 10 64 bits. La segunda categoría incluye elementos que muy probablemente no podrán ejecutarse en este sistema operativo.

Sin embargo, algunos de estos elementos, sin embargo, todavía puede ser cargado y realizar acciones maliciosas, por lo que no puede excluir por completo de las pruebas de desembalaje se lleva a cabo. El desempaquetado se está ejecutando y no hay advertencias del complejo antivirus No hay advertencias del complejo antivirus El desempaquetado se está ejecutando Compruebe. El número de archivos dentro de los elementos 10700 11, no hay advertencias del antivirus durante el proceso de desembalaje ejecutar un análisis forzado de usuario Comprobar.

El directorio localizado elementos esperar el final del proceso. Compruebe el directorio ha detectado 10000 694 elementos peligrosos, comprobado 10 mil setecientos once comprobar la presencia de objetos en el directorio de tipo 1 contienen tres elementos: n ningún elemento peligroso se detectó en el directorio dado desempaquetar 2 archivo introduzco la contraseña. El desempaquetado está terminado, No hay mensajes de error del antivirus Comprueba, las propiedades dentro de 837 elementos, ejecuto un escaneo forzado del usuario Espera el escaneo. Para terminar, el escaneo se ha completado. Se han detectado 836 elementos peligrosos, se han comprobado 837 objetos, abra el directorio interior.

Hay ciento cuarenta y cinco elementos entre ellos. Hay objetos marcados como peligrosos, que fueron expuestos y objetos que fueron desempaquetados y colocados en el directorio dado como seguros según el antivirus. Después de eliminar los elementos intermedios desempaquetados, las imágenes y los objetos de vídeo en el directorio quedan 126 elementos que no fueron reconocidos como maliciosos. Hay una comprobación más de un solo usuario, completa el escaneo adicional se encontraron y liquidaron donde estas amenazas comprobadas.

Ciento cuarenta y cuatro elementos comprueban el directorio en el interior ahora.

Hay 117 elementos, desempaquetando archivos adicionales escaneando. Estos directorios fueron encontrados. Dos elementos peligrosos comprobados: siete objetos comprueban el directorio oswald, el objeto ejecutable, otros permanecieron en su lugar, pero ahora este programa no se ejecutará el segundo objeto en este directorio. Cualquier cualquier archivo que falta fueron eliminados por el antivirus. Ambos directorios pueden ser eliminados, ya que es realmente imposible lanzar los elementos Proceder a la segunda parte de la prueba.

Lanzamiento de los restantes objetos maliciosos. Objeto codificador tipo 1, 685 que se ejecuta como administrador. Es imposible lanzar este objeto en este sistema operativo. El objeto 940 aparece en la memoria. Analizado definido como una advertencia desconocida no se encuentra el objeto de la memoria, objeto descargado, 40 64 aparece en la memoria. Analizada advertencia de corrupción de archivo, directorio descargado tipo 2 objeto, número uno imposible de ejecutar en este sistema operativo objeto, 53, similar, objeto, 100 mismo objeto, 342, similar objeto 531, similar objeto, 1245 imposible de ejecutar objeto.

2841 aparece en la memoria analizada detectado como un troyano varius int32 cryptic sigue presente. Objeto, 2959 posible de ejecutar en este sistema operativo. Objeto 2972, similarmente, objeto, 3424, similarmente objeto. 3433, similarmente, objeto, 3444 imposible de ejecutar en este sistema operativo. Objeto, 3562, similarmente, objeto, 3599 imposible de ejecutar en este sistema operativo. Objeto, 3600, similarmente, objeto, 3601, similarmente objeto. 36, 86, elemento similar 36, 91 imposible de ejecutar en este sistema operativo y último objeto en este directorio. 65 32, similarmente situación imposible de ejecutar en este sistema operativo.

Así que de todos los objetos que estaban presentes en el residuo realmente se ejecuta y funciona en dal o problemas. Sólo un objeto 2841, que está actualmente presente en la memoria, aparece una atención de advertencia de error. Usted ha tratado de utilizar el software llamado buen hack utilizado para el juego crossfire después de la actualización de octubre. Hemos subido al juego un programa que muestra a los jugadores deshonestos.

Sus archivos están encriptados con el nuevo algoritmo de cifrado p. Se 1170 es la siguiente versión, ersi 1024, y por lo que sus archivos pertenecen a la empresa de correo ru. Hasta que pague la multa, la multa que puede uno de los administradores. Después de enviar el dinero a cambio, usted recibirá una contraseña para desbloquear los archivos. Usted tendrá sólo 5 intentos de hockey, por lo que el codificador completa su actividad, ya sea con éxito o no. Vamos a ver en los archivos aquí la notificación en el texto de escritorio: variante, abierto, la carpeta para los archivos de cifrado, el daño visible no se detecta, tratar de descomprimir los archivos disponibles y legibles objetos de vídeo, no se detecta el daño, los documentos disponibles y legibles objetos musicales disponibles imagen disponible, no hay daño como para los objetos en el bloque de directorio especial, archivos zet, los objetos de vídeo disponibles, los documentos disponibles objetos musicales, disponibles, imagen disponible, seguir ejecutando el objeto, 11, analizado, descarga elemento, 12 aparece en la memoria, analizado inicio elementos adicionales, cargado objeto de la aplicación, definido como desconocido cerrar el objeto de la memoria, descarga elemento, 59 aparece en la memoria analizada después de algún tiempo.

Descarga objeto, 66 no se puede ejecutar en este sistema operativo. Objeto: 73 descarga objeto, 75, analizado, descarga objeto, 77, analizado y descarga objeto. 80 error en progreso elemento, objeto, 103 error en el proceso de ejecución, descargado, elemento, 126, instalador y con objeto ejecutado. 127 aparece en la memoria. Cuarentena analizada es informes vacíos. Ejecución de las notificaciones, objeto, 142, descargado de la memoria analizada iniciar elementos adicionales que posteriormente descargado 159 objeto aparece en la memoria, analizado, descargado elemento, 167 aparece en la memoria, analizado error, falta de bibliotecas, objeto, 168, descargado de la memoria objeto, 168 inicia, analizado y posteriormente descargado objeto.

179 aparece en la memoria ejecuta el juego de cartas, araña, cerrar elementos en la memoria, descargado, objeto, 182, analizado definido como desconocido después de un tiempo descargado objeto. 190 no biblioteca, descargado, objeto, 196, objeto descargado, 237 objeto descargado, 251 error en el proceso de ejecución elemento; 256, falta de biblioteca, objeto descargado, 260, falta de biblioteca, objeto descargado, 267 analizado, elemento descargado, 277, falta de biblioteca, objeto descargado, 279 objeto, 284, objeto descargado, 288, falta de biblioteca, objeto, 304, falta, objeto, elemento, 310 error, objeto, 330, biblioteca faltante, descargado, objeto, elemento, 367, analizado, error en tiempo de ejecución definido como inclasificable objeto pequeño y descargado, 425 objeto descargado, 426 error, objeto, 443, analizado definido como desconocido después de algún tiempo elemento descargado.

454 analizado ejecuta proceso adicional. Archivos objetos dañados se descargan de la memoria elemento, 492 inicia, bloc de notas cierra elemento, 498 descarga de la memoria objeto, 528, falta biblioteca, objeto, 543 error, objeto, 570, analizado define como desconocido necesita instalar elemento adicional. 584 aparece en memoria y después de un tiempo se descarga, objeto, 593 error, falta biblioteca, objeto, 603 analizado inicia elementos adicionales definidos como desconocidos. Cierro el objeto de la memoria elemento descargado, 606 error, objeto, 609 acción, no observada elemento, 621, descargado, objeto, 623 error, elemento, 671 error en curso, no biblioteca objeto, 676 error, objeto, 679 acción, no observada, objeto, 695, no biblioteca, objeto, 699 acción no observada, objeto, 702 objeto, 711 error, objeto, 718, ningún elemento de biblioteca, 741 aparece en la memoria analizada después de algún tiempo, objeto descargado, 751, objeto descargado, 754, ningún objeto de biblioteca, 762 analizado iniciar elemento adicional.

Objetos identificados como objeto desconocido. 768 acción no observada, objeto, 775 objeto descargado, 815, no hay biblioteca y el último objeto en el directorio. 822 aparece en la memoria se analiza y después de algún tiempo se descarga se iniciaron todos los elementos que quedaron en estos directorios después de la exploración. Por el momento, en la memoria vemos un objeto: 570 realizar un sistema completo. Escaneo en espera de que el proceso de escaneo se complete el escaneo de cualquier – No se han detectado componentes peligrosos en el ordenador, reinicio el sistema durante el reinicio.

No se lanza ningún módulo adicional. Los archivos en el directorio para cifradores y en un directorio separado de la protección de mcafee no fueron cifrados, por lo que los programas de cifrado no pudieron desplegarse en el sistema y dañar los archivos del usuario. Además, el mensaje de que los archivos están encriptados sigue siendo sólo un mensaje y se encuentra en el ordenador. Los objetos que se procesaban en realidad no podía ver si el programa intentaba realizar una acción maliciosa, si era capaz de hacer algo o no lo conseguía, simplemente realizar el cifrado.

Por alguna razón, no sé con este mensaje puede ser sólo un falso. Sin embargo, se ha producido y vimos que uno de los codificadores en la memoria estaba realmente presente. Algún tiempo después de que el mensaje se descargó realizar un análisis del sistema con escáneres adicionales. Zeman antisilencio se realiza simultáneamente ejecutando hitman, derecho, búsqueda estándar y versión antimalware byte. Corporativo está ejecutando una exploración rápida antes de escanear objetos maliciosos en el directorio donde se encontraba el archivo lanzado y he sido eliminado.

Así que en tiempo real no hay archivos después del reinicio de estos directorios, hitman pro encuentra en el equipo. Un elemento peligroso es el rescate en el directorio de la temp. De acuerdo con la versión del motor de Kaspersky troyano rescate, win32 conciencia, a través también confirmó por el motor de bitdefender y hitman pro más, como se confirma por el motor de bitdefender y hitman pro, no se detecta ningún objeto. Zeman antivirus en el territorio de la computadora de cualquier elemento peligroso no encuentra pequeña y tiene miedo de anti pequeña en un directorio, ranson conciencia.

El mismo objeto no está activo y en la actualidad en el sistema, si de alguna manera se mostrará ejecutar sin inicio obligatorio, es difícil decir a los usuarios por lo menos cualquier -. o requisitos previos a que no se observa en el inicio del sistema. Este objeto no se carga, sin embargo, sigue estando presente con respecto a komodo kill, interruptor actualmente en la memoria de cualquier activo, malicioso, sospechoso, los procesos desconocidos no se observa, por lo que los resultados de la prueba se puede concluir que, de la gran cantidad de elementos maliciosos desplegados en el sistema, estos objetos prácticamente no podía causar daños a los archivos de usuario.

Además, hay un único elemento: Trojan Rator, que trató de trabajar en el sistema, corrió cualquier acción visible por parte del antivirus no se observó, pero este objeto no podía tomar ninguna acción y causar daños a los archivos de usuario, incluso aquellos que no estaban bajo la protección del módulo de protección en esta prueba termina con usted estaba en estrictamente 771.

Gracias por la atención. Adiós [música]..

None.

Seguridad en pcmag com aquí con una revisión para de mcafee total protection, 2014 mcafee, total protection 2014, incluye todas las características que se encuentran en maccabees suite de nivel de entrada estos incluyen, resistente, sin problemas, firewall, filtro de spam precisa y luego componente antivirus que realizan bien en mi prueba de bloqueo de malware el navegador asesor de sitio, plugin de tasas de sitios web y resultados de la búsqueda. Otras características compartidas incluyen un mapa de la red para supervisar y gestionar otras instalaciones de McAfee. Una herramienta de eliminación segura de archivos en una herramienta de limpieza del sistema que puede ser la protección total, 2014 mejora el mapa de la red con la capacidad de cerrar el acceso de cualquier dispositivo que no debería estar en su red.

Actualiza siteadvisor a siteadvisor live, que añade la capacidad de impedir el acceso a sitios no clasificados como seguros y comprobar las descargas de riesgo, y la función de bloqueo de archivos le permite proteger los documentos confidenciales almacenándolos en carpetas cifradas pcmag es para las estrellas a mcafee total protection 2014 para más sobre mcafee total protection, 2014 y revisiones de miles de otros productos echa un vistazo a pcmag com.

None.

Lo que está pasando es el centro de revisión de software: ah, todo está al día, como se puede ver, el equipo y hasta la fecha y todo está habilitado la protección en tiempo real. Así que vamos a empezar, voy a tener unos 10 enlaces aquí y vamos a ver, vamos a ver cómo las matemáticas mcafee nosotros resulta ahora. Tengo mi micrófono colocado en una pared porque sé que ha sido muy amortiguado y yo, no me gusta ser amortiguado yo, no sé si a ustedes, les gusta pero seguro que no espero un segundo.

Déjenme hacer una pausa. El video aguanta bien, estoy de vuelta. Ah, aquí vamos, tengo algunos enlaces y vamos a empezar a probarlos. Ok, el primer enlace es un troyano: ok quiere que lo ejecutemos um I, no creo que McAfee responda espera un segundo I. ¡No creo que funcione por alguna razón! ¡Ah, ok! Bueno, esto surgió. Ah vamos a bloquearlo. Vale. Bueno, déjame pausar el video ho madre, vuelve. Ok, estoy de vuelta ahora el antivirus no captó que I.

No sé por qué no es la captura, pero voy a tratar de otro enlace aquí: takedowns muertos, espera chicos, algo es, no está bien. Mcafee no está cargando aguanten muchachos, voy a estar bien, atrás sí, muchachos, revisé en internet, revisé en un programa de mcafee y todo está habilitado. Así que vamos a hacer todo esto aquí vamos yo, creo que era un troyano o tal vez se deben estoy, no estoy seguro, yo, creo que su tiempo de espera en todos nosotros.

Déjenme elegir todo aquí. Vamos um, lo intentamos de nuevo. Ok quiere que lo corramos. Vamos a correr esta carrera. Vale, creo que ha pasado por ahí. Es ahora por alguna razón: no está detectando nada. No son para hacer una pausa. El vídeo se ha descargado. Ok, terminaron de descargar y vamos a ir al siguiente enlace. Ok cambio de registro detectado ahora vamos a bloquear este cambio. Vale y el siguiente, el troyano dropper jaja. Mi máquina tiene un giga de ram yo, no sé.

Vamos a tener mucha memoria para una caja, todo el mundo va a falsificar en cualquier lugar. Oh allí vamos troyano eliminado. Gracias. Bien. Georgiano eliminado, bien. Finalmente, sabemos que algo está funcionando bien, estos esto no se bloqueó así que estoy bastante insatisfecho con mcafee hasta ahora y estoy.

Tratando de mantener este video tan corto como sea posible. Ah, así que, vamos, vamos a ponerlo en marcha aquí. Vamos bien, voy a hacer una pausa. El video real, rápido voy a estar bien. Atrás, bien, tengo un x-linked aquí, es un troyano. Mis perros están ladrando, así que no te preocupes que mmm ahora no creo que se cargue.

Vamos a probar con este. Ok sitio web encontrado todo bien troyano eliminado. Ahora, si tratamos de ejecutarlo, no pasa nada porque sucio ha sido eliminado así que bloquea ese. Así que no está haciendo muy bien. Bien. Georgian eliminar allí vamos bien. El siguiente es un exploit y no pasa nada. Muy bien, chicos, voy a hacer una pausa. El video que voy a estar de vuelta: bien, estoy de vuelta ahora. El siguiente es un rogue installer. Nada, no creo. Vamos con un troyano. ¡Tdss! Vale quiere que lo ejecutemos y vamos a ejecutarlo de nuevo y oh, eso no es bueno. Eso no es bueno en absoluto. ¡Oh, Dios mío! Esa es la primera vez de todos mis videos, que es la primera vez que ha sucedido ahora.

Yo, no sé si eso era una falsificación. No lo sé, pero es un poco raro. Oh, sigue reiniciando, vamos a iniciar Windows. Normalmente, vale, yo, no sé chicos esperad que va a comprobar mi tiempo. Voy a hacer una pausa. Tengo que ir. Yo me vuelvo a poner. Hacer parte al video..

None.