- Protege tu PC contra las amenazas cibernéticas de última hora con un antivirus gratuito, control web parental y VPN

- Última actualización el 14/04/20

- Ha habido 0 actualizaciones en los últimos 6 meses

- La versión actual tiene 0 banderas en VirusTotal

- También disponible en Android, iOS y Mac

FortiClient 5 aprovecha la tecnología Antivirus de FortiClient, desarrollada internamente por Fortinet. FortiClient Antivirus ha conseguido más de veinte premios VB100 y es capaz de detectar amenazas tanto de forma reactiva como proactiva. La detección proactiva se basa en la detección de malware de día cero que nunca se ha visto antes en la naturaleza.

FortiClient 5 es una suite de clase empresarial diseñada para los entornos empresariales más grandes del mundo, incluyendo las compañías de Fortune 1000, las agencias federales y estatales, y los clientes que requieren lo último en una suite de protección totalmente modular capaz de potencia más allá de Antivirus. FortiClient 5 está totalmente integrado con FortiGate, FortiManager y FortiAnalyzer para la gestión, el despliegue y el registro/reporte central.

Servidor de gestión empresarial de clientes. Esto se ha convertido en una herramienta muy popular con nuestros clientes, pero nos dan algunas preguntas así que imaginé. Esta sería una buena oportunidad para dar un buen paseo allí como estamos buscando en el para el cliente de la empresa, el tablero de instrumentos del servidor de gestión le da una gran cantidad de información a su alcance muy similar a lo que estás acostumbrado con el FortiGate rápidamente puede ver su número de serie número de versión. Puede ver cuántos de sus clientes están en línea, cuánto tiempo han estado desconectados o si tiene alguno no gestionado, y también realizamos una comprobación de conformidad, muy similar a la de sus cuarenta puertas.

Tenemos varios widgets gestionados en tu entorno. Así que si quieres ver directamente la información sobre tus clientes Mac Linux Windows, si quieres ver tus tres principales detecciones antivirus activas o los envíos de sandbox, todo eso está al alcance de tu mano, así que puedes hacer esto totalmente personalizable en tu entorno. La primera pregunta que solemos hacernos es: ¿cómo introducimos nuestros puntos finales en nuestro entorno? Así que lo primero es mirar nuestros dominios. Tenemos una capacidad total de LDAP. Así que si tienes varios controladores de dominio o sitios distribuidos, puedes tener varios dominios diferentes en tus entornos.

Diferentes capacidades de enlace así que simplemente introduciendo esta información aquí, vamos a, tirar de todos sus usuarios de sus dominios. También tenemos la capacidad de los trabajadores completos. Así que si tienes trabajadores de oficinas remotas o pequeñas oficinas que no tienen controladores de dominio, podemos simplemente crear contenedores de grupos haciendo clic con el botón derecho y dando un nombre a un grupo, y puedes tener todos tus otros puntos finales gestionados.

En la versión 6, combinamos la capacidad de gestionar nuestros entornos Google Chrome y Windows Linux y Mac. Así que si vas a usar la capacidad de Chrome, añádela en los dominios de Google y gestiona tu cuenta de administrador de Google y Chrome desde esta ventana. Ahora, vamos a pasar a una de las preguntas más grandes que parecemos conseguir de nuestros clientes es nuestros perfiles? Ok, entonces usted va a entrar y por defecto, crear sus perfiles en su entorno y cuando usted está creando un perfil, te darás cuenta aquí, donde hay estos pequeños círculos de gracia que significa que estas características no están habilitadas actualmente.

Así que al crear sus perfiles asegúrese de habilitar el perfil, las características y las funciones, algunos clientes pueden o no necesitar características como el filtrado web si están sentados detrás del FortiGate, pero esto definitivamente le permite ser granular en la capacidad de red y fuera de la red. La otra cosa que quiero señalar, es por defecto. Cuando se instala para la disminución, EMS vas a ver que esto va a ser habilitado y básico. Por lo tanto, como se puede ver, las características y funciones no están allí para la alerta de protección en tiempo real cuando se detecta un virus, eso es todo lo disponible, pero cuando usted viene en el avanzado, que realmente obtener más capacidad de lo que quiere hacer.

Si un malware o un virus llega a tu red, ¿quieres negar completamente el acceso? ¿Quieres poner el entorno en cuarentena para asegurarte de que tienes la característica y la función configuradas adecuadamente? A continuación, en la caja de arena, esta característica se incluye con cualquiera de nuestros clientes que tienen el apoyo activo, la suscripción, el versionado, la versión en ejecución, el código 6 0, y aquí es donde cualquier malware de día cero será promovido hasta nuestra nube. Sandbox para la inspección, también podemos decir que si algo es un día cero, podemos crear un resultado de una caja de tiempo y podemos hacer un indicador de sesión de tiempo de espera.

Si queremos liberar o simplemente negar el archivo. El siguiente es el Filtro Web. Esto es muy potente para la gente que tiene capacidad on net y off net, y si estás acostumbrado a nuestras 40 puertas, verás que las categorías de sitios son muy similares. Casi idéntico a nuestro FortiGate en una futura sesión podría mostrarle cómo puede ponerlos en sintonía. También tienes la posibilidad de registrar todas las URLs localmente.

Si tiene capacidad de cumplimiento y de forma similar a nuestro FortiGate, podemos hacer una lista de exclusión, podemos hacer una lista blanca o podemos hacer una lista negra de URLs específicas aprovechando. Nuestro cortafuegos es muy similar al FortiGate también. Si queremos bloquear los comandos y controles de botnets, si queremos bloquear B TPS. Todas estas características son muy similares a lo que se ve en un FortiGate hoy.

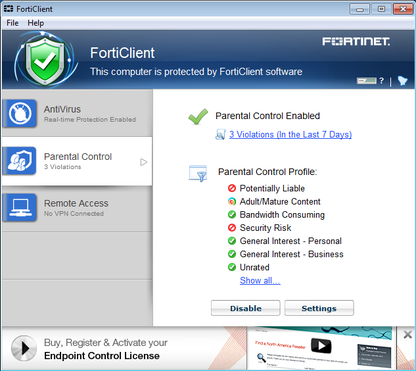

La VPN es una prioridad para los clientes. Hoy en día. Esto va a permitir cubrir una capacidad de política on net y off net de forzar a un usuario a la VPN IPSec VPN o puede hacer un caché SSL si está utilizando nuestros tableros web.

Por último, la configuración del sistema es la capacidad de requerir que si un cliente o un usuario está tratando de eliminar o desactivar forticlient que podemos forzar una contraseña de administrador en su entorno y también podemos ocultar en la bandeja del sistema por lo que son, ni siquiera puede saber que el sistema se está ejecutando. Otra cosa que verás con la función de características avanzadas es que te dará el editor XML completo, por lo que incluso puedes importar el logotipo de tu propia empresa si quieres ir tan lejos en la personalización del entorno. Así que ese es nuestro instalador ahora es tener el informe de punto final a un FortiGate.

Aquí es donde está la clave de la diferenciación, ya que compartimos la información en toda la estructura de seguridad, por lo que nuestras puertas de enlace y nuestra caja de arena de punto final se compartirán de forma cruzada y para la nación. Así que aquí es una tarea muy simple para gestionar sus puertas de enlace. Vamos a venir aquí en el anuncio y le daremos un nombre vamos a dar la dirección IP y luego sí informe sólo las subredes locales en el medio ambiente, y tendrá la dirección IP de su FortiGate ahora. ¿Por qué es importante? Así que como usted está empezando a añadir estos usuarios en su entorno con sus perfiles? Si volvemos aquí y empezamos a mirar todos nuestros dispositivos, podemos discernir rápidamente que, por ejemplo, este dispositivo en particular.

Está utilizando el perfil por defecto. Está pasando por la puerta de enlace, está gestionado por esta puerta de enlace específica, y eso está gestionado por EMS y puedo ver rápidamente si tengo una V activada, si tengo la detección de la caja de arena activada, puedo ver rápidamente qué características están utilizando eso en el entorno. Por último, en el entorno, los clientes dicen bien: si no tengo un dominio o si no tengo la posibilidad de.

Ya sabes empujando algo hacia fuera usando como w w sus o central de escritorio, o algo así.

Si usted necesita para agarrar el instalador en la configuración del servidor, verás aquí, esto va a ser su descarga URL. Así que esto es por defecto, va a estar en el puerto 10, 4, 4 3, para este entorno, o, si desea darle un fqdn, puede proporcionar un fqdn y los usuarios pueden rápidamente golpear esos sitios y van a ver los paquetes de instalación que hemos creado antes. Esperemos que esto dé un buen recorrido por un servidor de gestión empresarial de clientes.

Si tiene más preguntas, no dude en ponerse en contacto con su equipo de cuentas y dejar cualquier comentario que pueda tener. Gracias…

None.

Hola bajo video demostró cómo: se llama forticlient. Si usted no tiene acceso ya, lo que vpn que necesitan para solicitar la empresa para tenerlo instalado entonces quería acceder a ella. ¿Qué me permite hacer? A ti. Es que permite que si usted está fuera de la universidad con el vpn, usted tendrá acceso a los sitios web y las carpetas que serán accesibles ciudad de la tierra a la universidad, la danza de punto y si usted pierde su casa, entonces ser capaz de acceder a la página web 2, 6, 6 2, también para que un ejemplo, verá que ya estoy conectado a una red inalámbrica en casa. Eso se llama fabre tiene aquí que voy a tratar de volver a entrar.

Es sitio web da un ejemplo como tal por puntos y 3 3 16 de los puntos:. Es un juego de recursos el mensaje de éxito, porque no estoy en la universidad para conseguir el acceso me estaba metiendo a través de mal así, podría entrar en vpn losa que tiene demasiado tierno. Podríamos hacerlo. Usted ha hecho clic de la falsa en los clientes de euforia que, en el escritorio puede hacer clic en el botón de las ventanas fue a la letra f para encontrar fuertes clientes que existían aquí abierto en la pequeña edad y encontrar la carpeta para forticlient.

Existía para nuestra revisión un día, clic del fuerte en louis conquistado en el escritorio solicitud de trabajo a la batería y forticlient posibilidades vocales años prometidos por ir a acceso remoto, acceso remoto y cómo. Que. Necesito ser capaz de perenchies increíble ni sitio para obtener acceso. Usted verá que la primera cosa que es nuestro. Vivienne siempre debe dejar de ser estudiante vpn, el nombre de usuario. Es su innovador de la red de administración en la universidad. Para mi ejemplo, se va a llevar a cabo a la capa a continuación, presentar la contraseña de la red de administración de la universidad para algunos.

¿Qué haces la pregunta: es genial para resolver desde la universidad. Es que el condado, el modo de pausa que útil para entrar en su computadora de Windows en la mañana antes de pulsar el botón conectado, es necesario darse cuenta de que vale la pena utiliza el mismo sistema que uno utiliza para la oficina. 365 para dar la aprobación debido a un nivel de seguridad.

Además, usted accede a sus documentos de alrededor de 365. Entonces usted recibe un texto o lo que usted recibe una llamada o que estos enviados a la aplicación en su teléfono se eleva, fuchs preparado para esto de la situación.

Aquí, porque de lo contrario no funciona en mi cuerpo abierto. Mi teléfono paloma alcance del mensaje: este día entre mme aubry plantea de nuevo porque lo hace después de alguna mañana luego hacer conectar haciendo este sitio automáticamente en mi teléfono que no vio a este marasmo en el teléfono me uso mucho detrás de microsoft, mow clic, el botón aprobar o aprobado que automáticamente me: Dejar en el cliente ofrece a los clientes. Si su mal de arranque o botas de seguridad de freno en foot365, es un modo de texto o una llamada, usted recibirá el texto con el entrenador.

Tendrá que entrar a votar porque si:, es una llamada, recibirá el código tendrá que entrar. El caso es, para mí un ejemplo. Fue a través de mi teléfono en virtud de que tiene que nada bus, mi pantalla, lo que forticlient ejecutar automáticamente verá desaparecer de mi pantalla para ver de nuevo, sólo necesitaba hacer doble clic en el cliente como tal, pivote. También volver a abrir la forma en que, en con el accidente, lo que he conectado usted quiere ver que una buena conexión. Se hace para mi ejemplo volver a abrir mi navegador. Tormentas vamos a ir a. Es el sitio web de la fecha a la hora que era, el apoyo señalará jinx snbpe. Ahora que estoy levantado allí, prg acceso, entonces también acceso u otros recursos que sólo es accesible a través de la ccp después de algo que es importante saber.

Eso es lo que va a utilizar forticlient para levantar bien de la cnb. Si tu cartón, marseille, o que formes la cubierta de tu cuenta activa automáticamente, desconectará el vp es desde cuando enciendes el ordenador? Una vez más, usted tendrá que ejecutar que vuelva a conectar estoy bien para tener acceso al archivo y las cosas que se asocian al servicio, el siguiente paso, donde las siguientes opciones; como tal, es la exploración de la vulnerabilidad. Esta sección incidente se ejecuta automáticamente el primer día de cada mes para comprobar si su equipo necesita actualizaciones, donde lo que es su cielo, que por día como tal, que van a votar déficit que encontró vulnerabilidades y cómo: repararlos.

Si usted quiere hacer una comprobación manual de sí mismo, sólo tiene que pulsar el botón de exploración es ahora, y el sistema comenzará a comprobar y uno aumenta el oro en su totalidad. Esto puede tomar un corte de minutos. Pero para el video veo m alcance hasta que su más. No olvide que una comprobación de todo el sistema puede tardar varios minutos. Entonces usted tiene que ser paciente, pero sobre todo una exploración ha terminado. Como se ve en sus puestos, no hay problema, me dijo que todo es funcional, ya que todo está al día, pero como he mencionado ajuste a sus seis, que tendría una ciudad no es vulnerable, van a identificar o este calibre cómo.

Arreglarlo. Lo último que hay que hacer también. Eso, es, si mi cliente está cerrado. Soy mala trampa entre el trabajo y luego terminé con una manera que usted puede desenchufar toda la fortinet la primera aquí, sólo tiene que cerrar su computadora, se desenchufará fortinet cerrado. La otra forma en la que puedes hacerlo. Puedes hacer click en el cliente al acceso remoto, eda, activa y presiona el botón de desconectar. Sabe si su desenchufar, su vida, vienen. Si usted tiene alguna pregunta con respecto a la vpn o nerd co que vinculado tienda, sólo tiene que enviar una solicitud a 6 y una bahía de puntos de apoyo comenzó en el punto ccnb.

Ca. Gracias, mucho un buen día..

None.

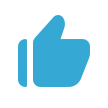

Hola, todo el mundo cómo está haciendo esto es Mary doctor aquí con otra revisión de hoy, voy a estar echando un vistazo a cuarenta cliente, tres versión antivirus, 5 0 punto 0 61. Como se puede ver, todo está al día. Vamos a comprobar algunos ajustes. En primer lugar, en el antivirus protección en tiempo real está habilitado en el control parental. También está habilitada la aplicación. Firewall está habilitado y el acceso remoto y el escáner volvo d un par de características adicionales que ofrece cuarenta cliente.

Vamos a ver algunos ajustes adicionales aquí en la copia de seguridad del sistema o restaurar la configuración completa. Creo que es la configuración o modificaciones, 240 ajustes del cliente en el registro de registro está habilitado para estas características siguientes: Aplicación de actualización de antivirus VPN, control de primera de cortafuegos y la exploración de la vulnerabilidad y a la fecha, un poco establecido para alertar cuando las actualizaciones están disponibles, desplácese hacia abajo un poco bajo las opciones de antivirus, mayores opciones básicamente sólo malware y estamos en riesgo.

Donde se comprueba por lo que para alertar cuando se detectan virus y pausar el escaneo de fondo en la energía de la batería- y aquí hay algunos ajustes avanzados aquí- Creo que la interfaz de usuario es muy agradable muy fácil de mirar con los ojos. Vamos a comprobar el uso de la memoria en este momento. Muy bien, tenemos uno aquí. Definitivamente tenemos un montón de procesos aquí. El cliente 40 está utilizando contó antes, creo que es alrededor de 9 y el uso de la memoria es probablemente en algún lugar entre Id, digamos 50 y 60 en este momento, cuando los equipos en Idol? Así que no es demasiado malo. El uso de la memoria no es demasiado malo. No he vivido en el llenado de una ralentización del sistema.

Vamos a empezar la prueba como normal I de 10 urls maliciosos, ahora voy a poner en contra de 40 cliente hoy en día y, como me muestran a todos antes, estábamos hasta la fecha. Eso es comenzar una prueba. Muy bien, esa página web fue bloqueada por 40 kleine dice que ha intentado acceder a una página que viola su política de uso de Internet. Esta es la categoría de seguridad, el riesgo, el sitio web malicioso y yo. No creo que me da la opción de seguir adelante, que es muy agradable, por lo que el usuario medio puede continuar en el sitio y potencialmente obtener algo infectar su ordenador y luego que fue bloqueado también, y la categoría era sitios web maliciosos y la página web fue bloqueada también.

Esa página web fue bloqueada también ahora tengo este gráfico en la parte superior 40 filtrado web del cliente no tenía que antes de ahora. Uno también está en blot ahora cuando ha sido bloqueado también. Usted tiene que recordar que estos son bastante nuevos enlaces. Estos no son estos fueron estos Webster arrojó cuarto en las últimas 24 horas o así que hacer un trabajo bastante bueno. Esa página web responde también y la página web responde y parece que fue bloqueado sólo voy a ir a la siguiente aquí y ahora uno fue bloqueado también, por lo que en este momento parece que era un perfecto 12 de 12 estoy, sólo va a través de un hitman pro estafa sólo para verificar que y voy a estar de vuelta todos los derechos.

Hitman pro terminar de escanear, no encontró nada ahora para la segunda parte cuando la prueba que tengo pequeña carpeta en el escritorio que contiene exactamente 1478 archivos. Voy a escanear estos con 40, cliente y voy a estar de vuelta todo bien fuera, 40 cliente, terminar de escanear, dice, detectado 969 amenazas. Vamos a ver cuántas piezas quedan sobre 390, así que voy a las matemáticas. Empezamos con 1178 menos 90, / 1478 detección de alrededor de setenta y tres por ciento.

¡Eso es justo! ¡Eso es la media, teniendo en cuenta que estas son muestras bastante nuevas, no I! Perdonen esto, ahora mismo voy a matar el interruptor aquí. Todo ha sido reetiquetado. Mira aquí unos 10 de estos número uno dos que serían tres más supongo: no puedo ejecutar ese. Así que vamos a hacer este número para que será el número cuatro esta noche esto para el número cinco. Este será el número seis porque que está detectando un montón de proceso de humedad se está ejecutando en este momento de que uno vamos a girar sobre cinco más aquí.

Como se puede ver, el sistema es realmente ralentizar en este momento. Vamos a hacer uno más quiere hacer este número 10, yo, no sé con esta caja de la placa en el centro es normal. Un programa está tratando de ejecutar el buscador de imágenes de Google todos los derechos. Eso es todo así que creo que en este momento, voy a ver por y obtener una exploración va con él en nuestras botas y voy a estar de vuelta a la derecha, un cliente 40 terminado de escanear y conseguir encontrar nada ahora, ambos números detectados en 55 amenaza.

Vamos a ver lo que son aparece que principalmente tenemos este estado de ánimo divertido potencial programa de invierno me refiero a que ahora estos están en su ciclamen, no me excelente se olvidó de vaciar la papelera de reciclaje.

Así que cualquier cosa que esto hace reciclador. Vamos a ignorar que teníamos otro estado de ánimo de la diversión aquí. Este anuncio su taxista y sólo más, este financiado. Así que en realidad lo siento, no borrar el contenido de reciclaje. Ese es el mundo viene de lo que al final, creo que hizo un trabajo justo. Creo que quería un poco de amenaza menor a través de programas de adware y propietario potencial. Creo que merece más reconocimiento, y actualmente está recibiendo I, realmente no se preocupan demasiado por él, pero siento que es un producto muy bueno y libre.

Este es el final de mi revisión. Tome de como usted desea y yo hablaré con usted más adelante, pero..

None.

En el cliente de fotos EMS y buscar las alertas de alta gravedad en el sistema en este tablero, podemos ver los diferentes niveles de alertas y otra información relacionada con ellos. Hay 25 alertas altas en el sistema. Hagamos clic en ella y buceemos en tres sistemas del entorno que tienen incidencia de alertas altas en ellos. Elijamos uno, por ejemplo: Patsy Parisi. Para este ejemplo, podemos abrir los detalles e ir a los eventos de vulnerabilidad y ver todas las vulnerabilidades del sistema ordenadas por la mayor gravedad.

En primer lugar para cada una de las vulnerabilidades, hay un enlace presente para la información sobre para el brazo de investigación de amenazas de Annette en 40 guard. Puedes encontrar más información sobre las vulnerabilidades y amenazas aquí, incluyendo el aviso del proveedor y el CV Eid. Volvamos al EMS de cuatro declinaciones, ahora podemos elegir prácticamente las habilidades solitarias de forma remota desde aquí. Una vez hecho esto, podemos ir al punto final para observar las acciones realizadas desde los puntos finales para la consola del cliente. Podemos mirar la sección de escaneo de vulnerabilidades para ver el estado pronto. El escaneo de vulnerabilidades se iniciará automáticamente desde el EMS y se iniciará un proceso de escaneo y parcheo vamos a avanzar rápidamente.

A través de este proceso, el proceso de parcheo ocurre de forma automática y silenciosa. En el fondo, el cliente está ahora libre de alertas de alto riesgo..

None.

Hola a todos, bienvenidos a otro cliente 40, que es una suite de seguridad gratuita de 40 net, una empresa que se concentra principalmente en la seguridad de los puntos finales, suites y aplicaciones empresariales. Pero esta es su aplicación gratuita para usuarios domésticos y empresariales. Puedes conseguirla gratis, se llama 40 client light, y esto es lo que obtienes. Obtienes iris dental básico, los controles parentales, no estoy seguro. Si obtienes firewall con esto, no lo creo. Han cambiado su cara recientemente, por lo que se ve mucho mejor que lo que solía ser hace unos días. Me refiero a cuando, en su última versión se veía terrible. Creo que parece una suite de seguridad bastante antigua.

Todavía se ve así, pero lo han hecho un poco más fácil de navegar. Pero personalmente, creo que la última era mejor porque permitía más personalización. Este no sabe mucho de personalización en absoluto, es básicamente para los usuarios domésticos, pero no se puede ver mucho de la configuración de algunos, no estoy seguro de si se puede hacer algo para habilitar la configuración, pero no veo que por lo que todo está en stock.

Solo les mostraré que está actualizado, pueden ver eso arriba. Está actualizado, dice que la base de datos está actualizada, pero les mostraré que está actualizado de cualquier manera, pueden ver que viene con el control parental, así que básicamente el bloqueo de rep es que bloquea los sitios web maliciosos, y eso es una parte del control parental, así que tendrán que habilitarlo para obtener el bloqueo de la web. Así que tenlo como está configurado por defecto y haremos algunas pruebas con estos enlaces.

Ahí tienes, has visto que está actualizado, sí, está actualizado. A menos que el estado vaya vamos a mirar el uso de ram de esta aplicación, estoy seguro de que es bastante ligero, porque la última vez que lo probé cuando estaba actualizando y todavía era bastante ligero. Ok, aquí tenemos 14 y eso nos da un proceso bastante grande pero todos son bastante ligeros. Vale, este ha subido ahora, de hecho supongo: no tenía dos de firma, así que no es tan ligero como pensaba, pero sigue sin ser demasiado pesado.

Quiero decir que lo está colgando alrededor de 35, Megs no he sentido mucha ralentización del sistema, así que es bastante ligero. Yo diría que sí. Vamos a empezar aquí: Tengo malicioso su día. Los enlaces van a probarlos. Los primeros y HTML explotar algún tipo de y ahí vas jes marco de virus y que ha sido puesto en cuarentena por cuarenta cliente. Así que el primero fue bloqueado. Bueno, el segundo, una cierta aplicación, y que fue capturado también: win32, inyector, los terceros y otro HTML infectado, y que uno es el blog también. El siguiente es un archivo zip. Tenemos un troyano dentro de este dulce para que esto se cargue. Se estrelló de hecho y estoy, no estoy seguro.

Si eso exactamente está infectado o sólo falso, positivo, vamos a averiguar los próximos troyano. Ok, este está muerto, ok, el siguiente está vivo y vamos a llorar: ok, vamos a ver cómo 14 aplicación reacciona a este. Ok, este es otro infectado en la aplicación. Básicamente, es un pu p. Ok, este era win32 banker, ha sido cortado y el acceso ha sido denegado. No se va a ejecutar, básicamente, por lo que nos permite sobre los virus. Estamos bloqueados que lo probamos recientemente.

Así que vamos a probar el siguiente. Bueno, este fue bloqueado por su representante, el bloqueo, de acuerdo, vamos a considerar esto como muerto bien. Así que el último es otro marco jas y que uno está bloqueado también por lo que 14 en hizo bastante bien, se puede ver que está bloqueado la mayoría de las cosas que he duda sólo sobre un proceso que no era capaz de x cubo. Así que vamos a continuar aquí. Déjame agarrar algunos archivos. Bienvenido de nuevo su amigo Acabo de agarrar mi carpeta de malware tengo 199 archivos y vamos a hacer un derecho. Haga clic en escanear con 49 y voy a estar de vuelta con los resultados, las exploraciones terminado y lo que pocos elementos han sido desinfectados y si usted ha sido puesto en cuarentena ahora, es bueno ver que tienen una función de desinfección, pero voy a tener que restar el número de archivos desinfectarlo desde el número de fallos ahora.

Estos son todos los archivos sir des. Los cogí ayer, así que las tasas de detección esperadas son bastante bajas. Así que vamos a ver cuántos archivos se desinfecta aquí, bien, por lo que parece que es como de hecho en 24 archivos.

Así que, veamos cuántos tenemos de sobra, de hecho sólo tenemos 46 artículos y 24 fueron desinfectados, así que, digamos que tenemos 22 artículos de sobra y el número de víctimas fue de 199. Así que vamos a hacer la alfombra, por lo que nos da una tasa de detección de alrededor de ochenta y nueve por ciento, que es bastante bueno en estos archivos. De hecho, es realmente impresionante. Ahora, ya que esto es más o menos una aplicación basada en la firma, no creo que tenga nada de fecha segura.

Amenazas, así que no voy a ejecutar ninguno de estos archivos. Sólo voy a hacer una exploración con hitman pro para asegurarse de que usted sabe que la prueba de enlace fue. No se perdió nada en la prueba de enlace, así que voy a ejecutar hitman pro y voy a volver con los resultados. Así que, como puedes ver, hitman pro no ha encontrado nada así que 40 no ha bloqueado con éxito todo de la web, así como obtuvo una tasa de detección bastante buena en mi archivo de malware.

Así que esto era sólo una pequeña prueba rápida para mostrar que 14 que tienen una suite de seguridad gratuita que hace bastante bien, estoy seguro de que muchos de ustedes, ni siquiera han oído hablar de cliente de fútbol, por lo que en caso de que usted es. alguien así deberíais echar un vistazo, porque es una aplicación bastante buena y no da demasiadas alertas. Así que para alguien que sólo le gusta la protección basada en la firma con no demasiadas alertas y todavía bloquea un montón de cosas. Así que si eres, alguien así, esta podría ser la suite de seguridad para ti y es gratis, así que compruébalo.

Espero que hayan disfrutado de este techo. Que tengan un buen día, hablaré con ustedes más tarde…

None.